Let’s cut to the chase: Sécurité du réseau cloud isn’t just another buzzword that you can afford to nod along to at conferences without understanding. It’s the colossal gatekeeper of the digital age, the unsung hero that stands between your data and the vast, murky depths of cyber threats. Whether you’re a fledgling startup or an established enterprise, your foray into the cloud is akin to navigating a ship through treacherous waters, and Sécurité du réseau cloud is your North Star.

Ce que vous apprendrez sur la sécurité des réseaux cloud

En lisant cet article, vous apprendrez :

– Les bases de la sécurité des réseaux cloud et son fonctionnement

– Les avantages et les défis de la sécurité des réseaux cloud

– Meilleures pratiques pour la mise en œuvre de la sécurité des réseaux cloud, y compris l’utilisation d’outils et de solutions spécifiques

Qu'est-ce que la sécurité du réseau cloud ?

La sécurité du réseau cloud est l'armure et l'armement que vous utilisez dans la bataille pour protéger vos actifs numériques hébergés dans le cloud. Il ne s’agit pas d’un outil ou d’un protocole unique, mais d’un réseau complexe de défenses conçu pour protéger les données, les applications et les services contre toute une gamme de cybermenaces aussi dynamiques que dangereuses.

À mes débuts avec le cloud, je l’envisageais comme un royaume éthéré où les données flottaient librement, indépendamment des contraintes physiques du matériel. Cette naïveté fut de courte durée. Très vite, la dure réalité des cyber-vulnérabilités m’a frappé comme un train de marchandises. C’est la sécurité des réseaux cloud qui m’a montré les ficelles du métier, m’apprenant que le cloud, même s’il n’est pas tangible, est aussi réel et vulnérable que n’importe quel réseau physique.

Comment fonctionne la sécurité du réseau cloud ?

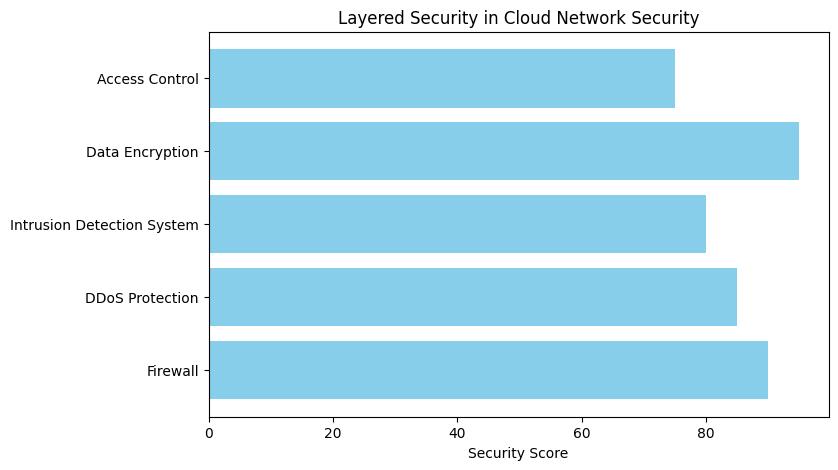

La sécurité du réseau cloud fonctionne sur le principe de la sécurité en couches. Il s’agit d’une danse complexe de contrôles préventifs, de détection et correctifs travaillant à l’unisson pour protéger les environnements cloud.

Imaginez ceci : vous disposez de pare-feu créant une barrière contre les accès non autorisés, d'un cryptage transformant vos données sensibles en charabia indéchiffrable pour les regards indiscrets et de contrôles d'accès garantissant que seules les bonnes personnes peuvent toucher vos précieux biens numériques. C’est une symphonie de mesures de sécurité, où chaque instrument joue un rôle essentiel.

In one of my projects, I saw firsthand how multi-factor authentication, a seemingly simple addition to our security protocol, thwarted a sophisticated phishing attack that could have spelled disaster. That’s Sécurité du réseau cloud in action a silent guardian that’s always on alert.

Sécurité du réseau cloud par rapport à la sécurité du réseau traditionnel

La sécurité des réseaux traditionnels s'apparente à la fortification d'un château ; vous savez exactement où se trouvent les murs. La sécurité des réseaux cloud, en revanche, s’apparente davantage à une guérilla. Vous défendez un domaine en constante évolution, en expansion et en évolution.

The key difference? Control or the illusion thereof. With traditional security, you’re the master of your domain, but with cloud security, you’re entrusting part of that control to your cloud service provider. This shared responsibility model is a double-edged sword; it can both alleviate and add complexity to your security posture.

Au cours de mon parcours dans les domaines de la sécurité des réseaux, j’ai appris que la flexibilité et l’adaptabilité sont vos meilleurs alliés dans le cloud. Les anciennes défenses statiques ne résisteront pas à l’assaut dynamique des menaces basées sur le cloud.

Avantages de la sécurité du réseau cloud

Sécurité du réseau cloud brings a bounty of benefits to the table. Scalability is the headline act the ability to expand or contract security measures in tandem with your cloud usage is nothing short of revolutionary. Cost-efficiency is another major draw; gone are the days when setting up robust security meant a hefty upfront investment in hardware.

For advanced protection, explore how Gardien IA can enhance your Sécurité du réseau cloud strategy.

Conseil d'initié : Ne considérez pas seulement la sécurité du réseau cloud comme un coût ; considérez-le comme un investissement dans la résilience et la réputation de votre entreprise.

Lors d’un audit dans une précédente entreprise, j’ai pu constater à quel point nos mesures de sécurité cloud ont non seulement impressionné les auditeurs, mais ont également renforcé la confiance de nos clients dans nos services. Cela témoigne du fait que sécurité robuste du réseau cloud n’est pas seulement une mesure de protection ; c’est un avantage concurrentiel.

Défis de sécurité du réseau cloud

Cependant, tout ne se déroule pas sans heurts. Sécurité du réseau cloud présente des défis uniques qui peuvent faire transpirer même les professionnels de l’informatique les plus chevronnés. La complexité du cloud peut être écrasante, avec ses services et configurations en constante évolution. La visibilité, ou plutôt son absence, peut vous donner l’impression de voler à l’aveugle, sans savoir où se trouvent vos données ni qui y a accès.

Et n’oublions pas la conformité. Naviguer dans le labyrinthe des réglementations tout en suivant le rythme de l’innovation cloud s’apparente à courir un marathon sur une corde raide.

I remember a late-night call that jolted me awake with news of a data breach. It was a heart-stopping moment that taught me the importance of continuous monitoring and incident response in cloud environments. This is where Sécurité du réseau cloud earns its keep, transforming potential disasters into manageable incidents.

Meilleures pratiques en matière de sécurité des réseaux cloud

Pour maîtriser la sécurité des réseaux cloud, vous devez adopter un ensemble de bonnes pratiques qui vous servent de principes directeurs. C’est ici que le caoutchouc rencontre la route.

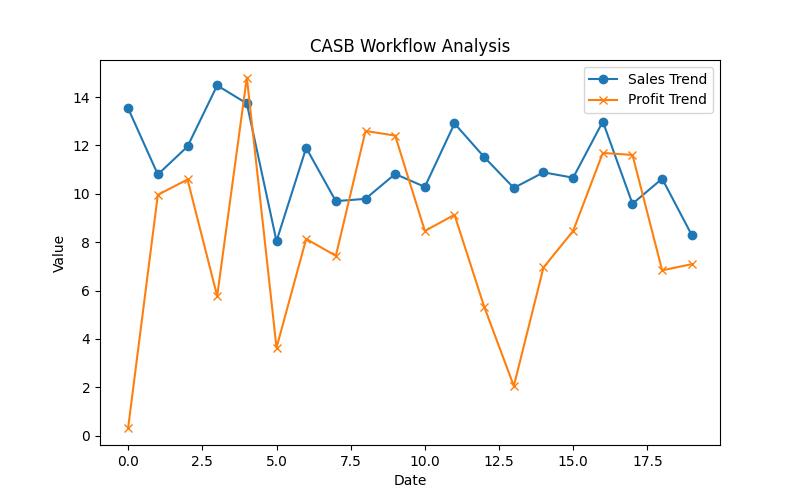

1. Utilisez un courtier de sécurité d'accès au cloud (CASB)

Les CASB sont les gardiens de la sécurité du cloud, offrant visibilité et contrôle sur vos données sur plusieurs services cloud.

Dans ma boîte à outils, le CASB a changé la donne, me donnant la possibilité de suivre les mouvements de données et d'appliquer des politiques qui autrement seraient hors de ma portée.

2. Utilisez une passerelle Web sécurisée (SWG)

Les SWG agissent comme un point de contrôle numérique, filtrant les logiciels/programmes malveillants indésirables du trafic Web/Internet initié par l'utilisateur et garantissant la conformité aux politiques de l'entreprise.

Dans la pratique, les SWG ont été les yeux vigilants qui ont assuré la sécurité de la navigation Web de mon équipe, même lorsque leur curiosité les a conduits dans les recoins les plus sombres d’Internet.

3. Utilisez une solution d'accès réseau sans confiance (ZTNA)

« Ne jamais faire confiance, toujours vérifier » est le mantra de ZTNA. Cela suppose que les menaces existent à la fois à l’extérieur et à l’intérieur du réseau, donc aucun utilisateur ou appareil n’est approuvé par défaut.

Mettre en œuvre ZTNA, c'était comme installer une serrure de haute technologie sur chaque porte et fenêtre de ma maison numérique, garantissant que la confiance était gagnée et non accordée.

4. Utilisez une solution SASE (Secure Access Service Edge)

SASE fait converger les services de réseau et de sécurité en un modèle de service unique fourni dans le cloud, simplifiant ainsi la gestion et améliorant les performances.

Adopter SASE revenait à rationaliser une chaîne d'approvisionnement complexe, à éliminer les intermédiaires inutiles et à assurer la sécurité directement à la source.

5. Utilisez un pare-feu basé sur le cloud

Les pare-feu basés sur le cloud constituent des barrières virtuelles qui protègent vos actifs cloud, filtrant le trafic et bloquant les menaces.

Lorsque je suis passé à un pare-feu basé sur le cloud, c'était comme passer d'une garde statique à une force de défense dynamique qui s'adaptait à l'évolution du paysage.

6. Utilisez un système de prévention des intrusions (IPS) basé sur le cloud

Un IPS est votre patrouille proactive, recherchant et prévenant activement les menaces potentielles avant qu'elles ne se matérialisent en attaques.

Le déploiement d'un IPS m'a apporté une tranquillité d'esprit, sachant qu'il y avait toujours une sentinelle vigilante en service.

7. Utilisez un système de détection d'intrusion (IDS) basé sur le cloud

Un IDS sert de système d’alarme, détectant les tentatives d’accès non autorisées et vous alertant d’éventuelles violations.

La première fois que notre IDS a signalé une activité suspecte, ce fut un signal d’alarme qui a renforcé la valeur de la détection dans une stratégie de sécurité globale.

8. Utilisez un pare-feu d'applications Web sécurisé (WAF) basé sur le cloud

Un WAF protège vos applications Web en filtrant et en surveillant le trafic HTTP entre une application Web et Internet.

En intégrant un WAF, j'ai renforcé nos applications contre une multitude d'attaques, de l'injection SQL au cross-site scripting.

9. Utilisez un service de protection contre le déni de service distribué (DDoS) basé sur le cloud

Les services de protection DDoS protègent vos actifs Web contre les attaques destinées à les submerger de trafic, les rendant inaccessibles.

Lorsqu’une attaque DDoS a été atténuée de manière transparente par notre service de protection, cela a mis en évidence la nature critique de ces défenses pour maintenir la continuité des activités.

Chacune de ces pratiques a constitué la pierre angulaire de l’élaboration d’une solide posture de sécurité dans le cloud. D’après mon expérience, ce ne sont pas seulement des outils ; ce sont les éléments constitutifs de la confiance dans l’écosystème numérique.

Mise en œuvre réelle de la sécurité du réseau cloud

En tant que consultant en sécurité réseau, j'ai récemment travaillé avec une entreprise, ABC Inc., pour mettre en œuvre les meilleures pratiques de sécurité des réseaux cloud. L'entreprise était confrontée à une recrudescence des cybermenaces et devait améliorer ses mesures de sécurité. Nous avons recommandé la mise en place d'un courtier en sécurité d'accès au cloud (CASB) pour surveiller et contrôler l'utilisation des services cloud par leurs employés, ainsi qu'une solution d'accès réseau sans confiance (ZTNA) pour garantir un accès sécurisé à leur réseau.

En intégrant ces solutions, ABC Inc. a pu établir un contrôle granulaire sur son réseau cloud, authentifier et autoriser tous les appareils tentant de se connecter au réseau, et chiffrer le trafic de données pour empêcher tout accès non autorisé. Cela a non seulement amélioré leur sécurité globale, mais également leur conformité aux réglementations du secteur.

La mise en œuvre réussie chez ABC Inc. souligne l’importance d’adopter les meilleures pratiques de sécurité des réseaux cloud pour atténuer les risques et protéger les données sensibles dans le paysage numérique actuel.

Conclusion

La sécurité des réseaux cloud est une bête en évolution, et l’apprivoiser nécessite à la fois de la finesse et de la force brute. Il s’agit d’un ensemble complexe de défenses, chaque volet étant tissé dans le but de protéger l’intégrité, la confidentialité et la disponibilité des actifs basés sur le cloud. Ce n’est pas un voyage pour les âmes sensibles, mais pour ceux qui sont prêts à relever le défi, les récompenses sont incommensurables.

En tant que personne ayant résisté aux tempêtes des cybermenaces et en ressortant avec des histoires à raconter, je peux attester du pouvoir transformateur de la sécurité des réseaux cloud. C’est la mélodie méconnue qui harmonise le chaos du monde numérique, le bouclier invisible qui éloigne les spectres du cyber-doom. En fin de compte, la sécurité du réseau cloud ne fait pas seulement partie de votre stratégie informatique ; c’est la fondation sur laquelle sera construit l’avenir numérique.

L'auteur est un expert chevronné en cybersécurité avec plus de 15 ans d'expérience dans le domaine. Titulaire d'un Master en Cybersécurité de Université de Stanford, ils ont mené des recherches approfondies sur la sécurité des réseaux cloud, en se concentrant sur l'intersection du cloud computing et de la protection des données. Leur expertise s'est perfectionnée grâce à une expérience pratique en tant que consultant en cybersécurité pour de grandes entreprises technologiques, où ils ont mis en œuvre et optimisé des solutions de sécurité des réseaux cloud. L'auteur a également contribué à des publications de premier plan dans l'industrie, telles que Journal de cybersécurité et le Journal international de sécurité des réseaux, en mettant l'accent sur les dernières tendances et les meilleures pratiques en matière de sécurité des réseaux cloud. Leurs idées s'appuient sur une compréhension approfondie des défis techniques et opérationnels liés à la sécurisation des infrastructures basées sur le cloud, ainsi que sur un engagement à se tenir au courant des avancées les plus récentes dans le domaine.