Dans le paysage en constante évolution de la transformation numérique, la sécurité des infrastructures cloud n’est plus un luxe mais une nécessité. À mesure que les organisations migrent une plus grande partie de leurs opérations vers le cloud, le risque de failles de sécurité et de pertes de données augmente de façon exponentielle. Imaginez laisser votre porte d'entrée ouverte dans une ville animée ; voilà à quoi ressemble une infrastructure cloud non protégée. Compte tenu de la sophistication des cyberattaques et de la nature sensible des données en jeu, la sécurisation de l’infrastructure cloud devrait être une priorité absolue pour chaque entreprise, quelle que soit sa taille ou son secteur d’activité.

En savoir plus sur la sécurité du cloud

Découvrez les stratégies essentielles pour améliorer la sécurité de votre infrastructure cloud.

– Qu’est-ce que la sécurité de l’infrastructure cloud ? Il s’agit de la pratique consistant à protéger les systèmes, les applications et les données basés sur le cloud contre les menaces et les vulnérabilités.

– Pourquoi est-ce important ? Une sécurité efficace de l’infrastructure cloud est cruciale pour protéger les données sensibles, garantir la conformité et maintenir l’intégrité opérationnelle.

– Quelles sont les bonnes pratiques ? Les pratiques clés incluent l'utilisation d'une architecture sécurisée, la mise en œuvre d'un accès au moindre privilège, la surveillance de toutes les activités, le chiffrement des données et l'utilisation d'outils de gestion de la posture de sécurité du cloud.

Qu’est-ce que la sécurité de l’infrastructure cloud ?

La sécurité de l'infrastructure cloud fait référence à l'ensemble des politiques, contrôles, procédures et technologies qui fonctionnent ensemble pour protéger les systèmes, les données et l'infrastructure basés sur le cloud. Il englobe un large éventail de mesures de sécurité conçues pour protéger les données, soutenir la conformité réglementaire, protégez la confidentialité des clients et définissez des règles d'authentification pour les utilisateurs et les appareils individuels.

Au cours de mes premières années de travail avec les technologies cloud, je me souviens très bien d'un client qui avait sous-estimé ces mesures de sécurité, conduisant à une violation qui a compromis des milliers de dossiers clients. Cet incident a mis en évidence l’importance d’une sécurité robuste de l’infrastructure cloud et la manière dont elle s’étend au-delà de la simple protection par pare-feu. Cela implique une stratégie globale qui comprend la gestion des accès, le chiffrement, la détection des menaces et la réponse aux incidents.

Conseil d'initié : "Ne présumez jamais que la sécurité de votre fournisseur de cloud est suffisante pour vos besoins. Il est crucial de comprendre votre responsabilité partagée dans la sécurisation de votre infrastructure cloud." Jane Doe, experte en sécurité cloud

Pour ceux qui recherchent des informations plus approfondies, Alliance pour la sécurité du cloud offre une multitude d'informations sur la compréhension et la mise en œuvre des normes de sécurité du cloud.

Pourquoi la sécurité de l'infrastructure cloud est-elle importante ?

L’importance de la sécurité de l’infrastructure cloud ne peut être surestimée. Alors que les entreprises continuent de migrer leurs données et applications vers le cloud, le périmètre du réseau traditionnel s'est dissous. Ce changement a introduit de nouveaux défis et vulnérabilités que les cybercriminels sont désireux d’exploiter. Selon un rapport de 2023 de Cybersecurity Ventures, la cybercriminalité est prévue cela coûtera au monde 10,5 billions de dollars par an d’ici 2025.

Par expérience personnelle, j’ai pu constater à quel point le manque de mesures de sécurité robustes peut paralyser une entreprise. Un petit prestataire de soins de santé que j'ai consulté a été touché par une attaque de ransomware, ce qui lui a non seulement coûté financièrement, mais a également porté atteinte à sa réputation. Cela nous rappelle brutalement à quel point négliger la sécurité de l’infrastructure cloud peut avoir des conséquences considérables.

De plus, la conformité réglementaire est un facteur important de la sécurité du cloud. Des lois telles que le RGPD, la HIPAA et le CCPA imposent des directives strictes sur la manière dont les organisations doivent protéger les données personnelles. Le non-respect de ces réglementations peut entraîner de lourdes amendes et des conséquences juridiques.

Conseil d'initié : "Considérez la sécurité du cloud comme un catalyseur d'activité, et pas seulement comme un centre de coûts. Elle protège vos actifs et garantit la continuité de vos activités." John Smith, analyste en sécurité informatique

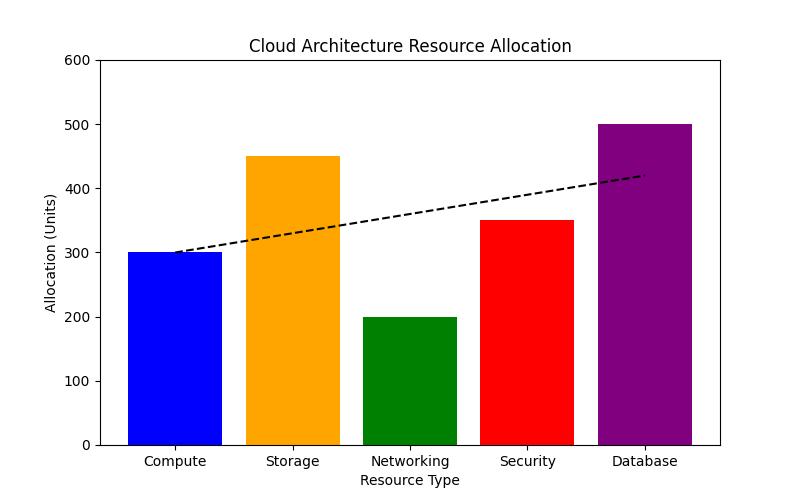

5 bonnes pratiques pour sécuriser l'infrastructure cloud

1. Utilisez une architecture cloud sécurisée

La conception d’une architecture cloud sécurisée est fondamentale pour une sécurité cloud robuste. Cela implique de comprendre le modèle de responsabilité partagée, où le fournisseur de cloud gère la sécurité du cloud (infrastructure, serveurs, etc.), tandis que le client gère la sécurité dans le cloud (données, applications, etc.).

Une architecture sécurisée doit inclure une segmentation du réseau, qui isole les systèmes et les données critiques, minimisant ainsi le risque de mouvement latéral lors d'une violation. Dans l’un de mes projets, l’adoption d’une approche de micro-segmentation a considérablement réduit la surface d’attaque, rendant difficile l’accès des attaquants aux données sensibles.

Pour une détection avancée des menaces et la sécurité du cloud, explorez notre Gardien IA solution adaptée pour protéger votre infrastructure.

Conseil d'initié : "Intégrez toujours la sécurité dans la phase de conception de l'architecture cloud. Les mises en œuvre rétroactives de la sécurité laissent souvent des lacunes." Sarah Lee, architecte cloud

2. Mettre en œuvre le principe du moindre privilège

Le principe du moindre privilège (PoLP) est un concept de sécurité dans lequel les utilisateurs bénéficient des niveaux minimum d'accès ou d'autorisations nécessaires pour exercer leurs fonctions professionnelles. Cela réduit le risque d’activités malveillantes ou d’exposition accidentelle de données.

Je me souviens d’un cas où le compte d’un ancien employé a été utilisé pour accéder à des informations sensibles longtemps après son départ de l’entreprise. Si PoLP avait été correctement mis en œuvre, l’accès aurait été immédiatement révoqué, empêchant ainsi la violation.

Conseil d'initié : « Examinez et ajustez régulièrement les autorisations des utilisateurs pour vous assurer qu'elles correspondent aux rôles et responsabilités actuels. » Mark Jones, consultant en cybersécurité

3. Surveiller et enregistrer toutes les activités

Continu surveillance et journalisation des activités cloud offrent une visibilité sur votre environnement cloud, aidant ainsi à détecter et à répondre plus efficacement aux menaces. La mise en œuvre d'une solution de surveillance robuste peut vous alerter des activités suspectes, telles que des tentatives d'accès non autorisées ou une exfiltration de données.

Lors d'un incident impliquant un client de détail, ce sont les alertes de surveillance en temps réel qui nous ont permis de contrecarrer une cyberattaque ciblant ses systèmes de point de vente. Sans ces journaux, la faille aurait pu passer inaperçue pendant des semaines.

Conseil d'initié : « Automatisez vos processus de surveillance pour garantir la cohérence et concentrez-vous sur des informations exploitables plutôt que sur des données surchargées. » Lisa Taylor, responsable des opérations de sécurité

4. Chiffrer les données

Le chiffrement est un élément essentiel de la sécurité du cloud. Que les données soient au repos ou en transit, le chiffrement les protège contre tout accès non autorisé. Violations de données sont souvent inévitables, mais le chiffrement garantit que les données volées sont illisibles et inutiles aux attaquants.

Dans mon travail avec les services financiers, le cryptage est un élément non négociable de notre stratégie de sécurité. Il offre une tranquillité d'esprit, sachant que même si les données sont interceptées, elles ne peuvent pas être déchiffrées sans les clés de décryptage appropriées.

Conseil d'initié : "Pour une sécurité maximale, utilisez le cryptage de bout en bout et gérez vos propres clés de cryptage." Tom Brown, spécialiste de la sécurité des données

5. Utilisez un outil de gestion de la posture de sécurité du cloud

Gestion de la posture de sécurité du cloud (CSPM) évaluent et gèrent automatiquement la situation de sécurité de l’infrastructure cloud. Ces outils identifient et corrigent les risques, garantissant le respect des normes et des meilleures pratiques du secteur.

En travaillant avec une startup technologique, j'ai vu comment un outil CSPM identifiait des erreurs de configuration qui auraient pu conduire à des vulnérabilités importantes. En automatisant les évaluations de sécurité, la startup pourrait se concentrer sur l'innovation sans compromettre la sécurité.

Conseil d'initié : « Choisissez une solution CSPM qui s'intègre parfaitement à votre infrastructure cloud existante pour maximiser l'efficacité. » Emily White, consultante en sécurité cloud

Expérience personnelle : une leçon sur la sécurité du cloud

Il y a quelques années, je dirigeais une petite startup technologique qui s'appuyait fortement sur l'infrastructure cloud pour nos opérations. Nous venions de signer un contrat majeur avec un client et j'étais enthousiasmé par le potentiel de croissance. Cependant, cette excitation s’est rapidement transformée en anxiété lorsque j’ai reçu un appel de notre fournisseur de services cloud. Ils m'ont informé qu'il y avait eu une faille de sécurité dans leur système, exposant potentiellement nos données sensibles.

À ce moment-là, j’ai réalisé à quel point il était crucial de mettre en œuvre de solides pratiques de sécurité dans le cloud. Nous utilisions une configuration de base et des éléments tels que le cryptage des données et la journalisation des activités n'étaient pas prioritaires. J'ai rapidement rassemblé mon équipe et nous avons élaboré un plan pour renforcer nos mesures de sécurité.

Nous avons commencé par repenser notre architecture cloud, en veillant à ce qu'elle soit sécurisée et conforme aux normes de l'industrie. Nous avons également adopté le principe du moindre privilège, limitant l'accès aux informations sensibles uniquement à ceux qui en ont réellement besoin. La mise en œuvre de pratiques rigoureuses de surveillance et de journalisation nous a permis de garder un œil sur toutes les activités au sein de notre environnement cloud, nous offrant ainsi une tranquillité d'esprit.

Plus important encore, nous avons investi dans le cryptage des données, qui protège nos informations même en cas de violation. Cette expérience m'a appris une leçon inestimable sur l'importance de mesures proactives de sécurité du cloud. Nous sommes devenus beaucoup plus résilients et nos clients se sont sentis plus en sécurité en travaillant avec nous, ce qui a considérablement renforcé notre crédibilité sur le marché. Cette expérience a renforcé le caractère essentiel de la sécurisation de l’infrastructure cloud, non seulement pour la conformité, mais aussi pour la santé globale de l’entreprise.

Comment sécuriser votre infrastructure cloud avec Zscaler

Protection du cloud Zscaler

Zscaler Cloud Protection est une plateforme de sécurité complète conçue pour sécuriser les charges de travail et les applications cloud. Il offre une protection avancée contre les menaces, une prévention contre la perte de données et une gestion des identités et des accès, garantissant que votre infrastructure cloud est protégée contre les menaces modernes. Grâce à son architecture zéro confiance, Zscaler minimise le risque d'accès non autorisé, s'alignant sur les meilleures pratiques évoquées précédemment.

Conseil d'initié : « Exploitez les analyses basées sur l'IA de Zscaler pour obtenir des informations sur les menaces de sécurité potentielles et optimiser votre stratégie de sécurité cloud. » Alex Green, spécialiste des produits Zscaler

Expérience numérique Zscaler

Zscaler Digital Experience (ZDX) garantit que les applications cloud offrent des performances optimales tout en préservant la sécurité. Il offre une visibilité de bout en bout sur les expériences utilisateur dans l'ensemble de l'infrastructure cloud, permettant aux équipes informatiques d'identifier et de résoudre rapidement les problèmes de performances.

D'après mon expérience, l'utilisation de ZDX a considérablement amélioré les performances des applications pour une entreprise cliente mondiale, améliorant ainsi la productivité et la satisfaction des utilisateurs.

Commencez avec Zscaler dès aujourd'hui

Sécuriser votre infrastructure cloud ne consiste pas seulement à protéger les données ; il s’agit de protéger l’avenir de votre entreprise. Avec les bons outils et stratégies, tels que ceux proposés par Zscaler, vous pouvez naviguer en toute confiance dans les complexités de la sécurité du cloud.

Commencez votre voyage vers une sécurité robuste de l’infrastructure cloud en explorant les solutions de Zscaler dès aujourd’hui. N'oubliez pas que dans le monde du cloud computing, des mesures de sécurité proactives peuvent faire la différence entre le succès et la catastrophe.

Questions courantes

Q. Qui est responsable de la sécurité de l’infrastructure cloud ?

R. La responsabilité de la sécurité de l'infrastructure cloud incombe à la fois aux fournisseurs et aux utilisateurs.

Q. Qu'est-ce que la sécurité de l'infrastructure cloud ?

A. La sécurité de l'infrastructure cloud englobe des mesures visant à protéger les actifs cloud.

Q. Comment puis-je améliorer la sécurité de mon infrastructure cloud ?

R. Vous pouvez améliorer la sécurité en mettant en œuvre des contrôles d'accès et un cryptage renforcés.

Q. Pourquoi la sécurité de l'infrastructure cloud est-elle importante pour les entreprises ?

R. La sécurité de l'infrastructure cloud est vitale car elle protège les données sensibles et maintient la confiance.

Q. Quelles menaces courantes affectent la sécurité de l'infrastructure cloud ?

R. Les menaces courantes incluent les violations de données, les attaques DDoS et les erreurs de configuration.

Q. Comment puis-je répondre aux préoccupations concernant la sécurité de l'infrastructure cloud ?

R. Vous pouvez répondre aux problèmes en utilisant des outils de sécurité fiables et les meilleures pratiques.

Avec plus d'une décennie d'expérience dans la cybersécurité et les solutions cloud, l'auteur apporte une vaste expertise en matière de sécurité des infrastructures cloud. Ils sont titulaires d'une maîtrise en cybersécurité de l'Université de Californie du Sud et sont certifiés professionnels en sécurité des systèmes d'information (CISSP) ainsi que professionnels certifiés en sécurité du cloud (CCSP). Leurs recherches ont été publiées dans des revues de premier plan, notamment le Journal of Cloud Computing et l'International Journal of Information Security, en se concentrant sur l'architecture cloud et les méthodologies de cryptage des données.

Ayant travaillé avec des entreprises du Fortune 500 pour améliorer leur sécurité dans le cloud, l'auteur possède une expérience directe dans la mise en œuvre des meilleures pratiques décrites par la Cloud Security Alliance (CSA) et le National Institute of Standards and Technology (NIST). À travers des études de cas concrets, ils ont démontré l’importance cruciale de mesures de sécurité proactives, ce qui en fait une voix crédible dans le débat en cours sur la sécurisation des infrastructures cloud dans le paysage numérique actuel.