Cloud-Sicherheit ist im heutigen digitalen Zeitalter nicht nur eine Anforderung, sondern eine Notwendigkeit. Während wir uns durch die Komplexität der Cloud-Technologie bewegen, steigt der Bedarf an robusten Sicherheitsmaßnahmen, angetrieben durch die zunehmende Komplexität von Cyber-Bedrohungen. Meine persönliche Reise durch die Sicherung von Cloud-Architekturen auf Unternehmensebene hat eine Landschaft voller gewaltiger Herausforderungen und bedeutender Chancen offenbart.

Was Sie über die Sicherheit von Cloud-Technologie erfahren werden

- Grundlagen und Funktionsweise der Cloud-Sicherheit

- Vorteile, Herausforderungen und Best Practices

- Compliance, gemeinsame Verantwortung sowie verschiedene Sicherheitstechnologien und -bedingungen

Was ist Cloud-Sicherheit?

Cloud-Sicherheit oder Cloud-Computing-Sicherheit umfasst eine breite Palette von Richtlinien, Technologien, Anwendungen und Kontrollen, die zum Schutz virtualisierter IP, Daten, Anwendungen, Dienste und der zugehörigen Infrastruktur des Cloud-Computing eingesetzt werden. Es handelt sich um einen Teilbereich der Computer-/Netzwerksicherheit und Informationssicherheit.

Meiner Erfahrung nach geht es bei Cloud-Sicherheit im Wesentlichen darum, die Komplexitätsebenen zu verstehen, die mit der Speicherung und Verwaltung von Daten außerhalb des Unternehmens einhergehen. Das Wesentliche liegt in der Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, ein Ziel, das immer schwieriger wird, da Unternehmen immer mehr ihrer Kernfunktionen in die Cloud migrieren.

Für ein tieferes Verständnis empfehle ich, hier den umfassenden Leitfaden von Cisco zur Cloud-Sicherheit zu lesen.

Wie funktioniert Cloud-Sicherheit?

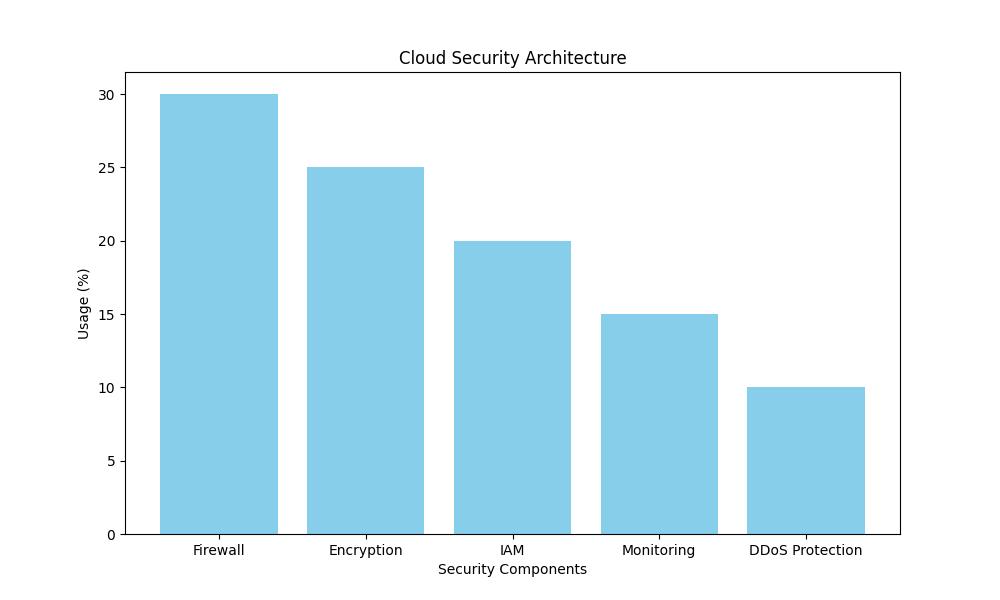

Cloud security is a dynamic field that adapts to new challenges with innovative solutions. It works by employing a multi-layered approach that includes physical, technical, and administrative controls. Security measures are designed to protect data, support regulatory compliance, and protect customers’ privacy as well as setting authentication rules for individual users and devices.

From encrypting data to establishing access controls and adding security intelligence, cloud security must be comprehensive. My first project in cloud security involved setting up a virtual private cloud (VPC) with strict access controls and monitoring systems. This hands-on experience taught me that effective cloud security is about proactively managing the security posture, not just setting up defenses.

Vorteile der Cloud-Sicherheit

Die Vorteile der Cloud-Sicherheit liegen auf der Hand und sind wirkungsvoll:

- Skalierbarkeit: Die Sicherheitslösungen in der Cloud können je nach Nutzungsbedarf vergrößert oder verkleinert werden, ohne dass ein erheblicher Kapitalaufwand erforderlich ist.

- Kosteneffizienz: Bei Cloud-Sicherheit abonnieren Sie häufig einen Dienst, anstatt Hardware und Software zu kaufen und zu warten.

- Zuverlässigkeit: Cloud-Anbieter bieten oft ein höheres Maß an Zuverlässigkeit bei der Sicherheit als herkömmliche IT-Modelle.

Persönliche Erfahrung hat mir gezeigt, dass die erweiterten Sicherheitsfunktionen wie Echtzeit-Bedrohungserkennung und automatisierte Sicherheitsupdates, die Cloud-Umgebungen bieten, potenzielle Verstöße erheblich eindämmen können.

Herausforderungen für die Cloud-Sicherheit

Trotz ihrer zahlreichen Vorteile bringt die Cloud-Sicherheit mehrere Herausforderungen mit sich:

- Datenschutzverletzungen: Ein Hauptanliegen beim Cloud Computing ist, dass Sicherheitsverletzungen dazu führen können, dass vertrauliche Informationen an Unbefugte weitergegeben werden.

- Fehlkonfiguration: Falsch konfigurierte Cloud-Einstellungen sind ein häufiger Fehler, der Unternehmen Risiken aussetzen kann.

- Insider-Bedrohungen: Mitarbeiter können eine Organisation versehentlich oder vorsätzlich Risiken aussetzen.

Die Bewältigung dieser Herausforderungen erfordert eine spezielle Strategie und ein Verständnis für die komplexe Natur von Cloud-Umgebungen.

Best Practices für Cloud-Sicherheit

1. Verwenden Sie einen sicheren Cloud-Anbieter

Reales Cloud-Sicherheitsszenario

Sarahs Erfahrung mit der Implementierung von Cloud-Sicherheit

Sarah, eine Kleinunternehmerin, hat kürzlich die Datenspeicherung ihres Unternehmens in die Cloud verlagert, um die Zugänglichkeit und Flexibilität für ihr Remote-Team zu verbessern. Anfangs machte sie sich Sorgen um die Sicherheit sensibler Kundeninformationen, die in der Cloud gespeichert waren.

Sarah took proactive steps to enhance cloud security by following best practices such as using a reputable cloud provider, encrypting all data, and implementing multi-factor authentication for user access. Despite these measures, Sarah faced a challenge when one of her employees fell victim to a phishing attack, compromising their login credentials.

Durch die genaue Überwachung der Cloud-Umgebung konnte Sarah den unbefugten Zugriff schnell identifizieren und die Berechtigungen des kompromittierten Kontos umgehend widerrufen. Dieser Vorfall machte deutlich, wie wichtig regelmäßige Sicherheitsschulungen für ihr Team sind und wie wichtig es ist, die Verwendung sicherer Passwörter zu verstärken und vor Phishing-Versuchen zu warnen.

For a proactive approach to cloud security, explore our KI-Wächter for intelligent threat detection and rapid response solutions.

Sarah’s experience underscores the shared responsibility between cloud service providers and users in maintaining a secure cloud environment. Through continuous vigilance and adherence to best practices, Sarah was able to mitigate the security threat and safeguard her business’s sensitive data in the cloud.

Select a provider that demonstrates compliance with industry standards. My early mistakes in cloud projects often stemmed from inadequate provider evaluation, which taught me the importance of rigorous assessment.

2. Daten verschlüsseln

Verschlüsselung sollte in jeder Cloud-Sicherheitsstrategie nicht verhandelbar sein. Persönliche Daten, proprietäre Anwendungen und Finanzunterlagen des Unternehmens verschlüsseln alles.

3. Verwenden Sie sichere Passwörter

Einfache Passwörter sind der beste Freund eines Hackers. Sorgen Sie für Komplexität und regelmäßige Aktualisierungen der Passwörter in Ihrem Unternehmen.

4. Verwenden Sie die Multi-Faktor-Authentifizierung (MFA)

MFA fügt eine zusätzliche Sicherheitsebene hinzu, indem es mehrere Formen der Verifizierung erfordert. Dies ist etwas, was ich in allen meinen Cloud-Setups implementiert habe.

5. Überwachen Sie Ihre Cloud-Umgebung

Eine kontinuierliche Überwachung kann Sie in Echtzeit auf unbefugte Zugriffsversuche aufmerksam machen. Dies war für meinen Umgang mit potenziellen Sicherheitsvorfällen von entscheidender Bedeutung.

6. Halten Sie die Software auf dem neuesten Stand

Regelmäßige Updates sorgen dafür, dass die Sicherheitsmaßnahmen möglichst aktuell sind. Dies wird oft übersehen, ist aber von entscheidender Bedeutung.

7. Beschränken Sie den Benutzerzugriff

Wenden Sie das Prinzip der geringsten Privilegien (PoLP) an. Nicht jeder braucht Zugriff auf alles.

Cloud-Sicherheit und Compliance

Das Navigieren in der regulatorischen Landschaft ist ein wesentlicher Teil der Cloud-Sicherheit. Compliance with frameworks such as GDPR, HIPAA, or PCI-DSS is not just about avoiding finesit’s about protecting data and maintaining trust. Meine Arbeit mit multinationalen Unternehmen hat die Komplexität der Compliance in Multi-Cloud-Umgebungen deutlich gemacht.

Cloud-Sicherheit und gemeinsame Verantwortung

Das Modell der geteilten Verantwortung ist für das Verständnis der Cloud-Sicherheit von grundlegender Bedeutung. Darin werden die Sicherheitspflichten des Cloud-Anbieters und des Nutzers dargelegt. Dieses Modell variiert je nach Diensttyp (IaaS, PaaS, SaaS) und ein Missverständnis kann zu erheblichen Sicherheitslücken führen.

Cloud-Sicherheit und Zero Trust

„Niemals vertrauen, immer überprüfen.“ Diese Maxime des Zero-Trust-Modells hat meinen Ansatz zur Cloud-Sicherheit geprägt. Es geht davon aus, dass Bedrohungen intern oder extern sein können, was die traditionelle Denkweise der Grenzverteidigung verändert.

Cloud-Sicherheit und SASE

Secure Access Service Edge (SASE) vereint Netzwerksicherheitsfunktionen mit WAN-Funktionen, um dynamischen sicheren Zugriff zu unterstützen. Meine Einführung von SASE hat das Sicherheitsmanagement der Organisationen durch die Integration von Diensten wie SWG, CASB und ZTNA erheblich vereinfacht.

Cloud-Sicherheit und CASB

Cloud Access Security Brokers (CASB) sind für meine Arbeit bei der Überwachung von Aktivitäten und der Durchsetzung von Sicherheitsrichtlinien in Cloud-Anwendungen von entscheidender Bedeutung. Sie bieten Transparenz und Kontrolle über Daten, was von unschätzbarem Wert ist.

Cloud-Sicherheit und SIEM

SIEM-Tools (Security Information and Event Management) waren für mich von entscheidender Bedeutung bei der Echtzeitanalyse von Sicherheitswarnungen, die von Anwendungen und Netzwerkhardware generiert wurden. Sie helfen dabei, verschiedene Sicherheitsprotokolle zu korrelieren, um die Erkennung von Bedrohungen zu verbessern.

Cloud-Sicherheit und IAM

Identity and Access Management (IAM) stellt sicher, dass nur autorisierte Personen Zugriff auf Ressourcen haben. Dies war ein Eckpfeiler jedes von mir geleiteten Projekts und betonte die Rolle der Identität für die Sicherheit.

Cloud-Sicherheit und DLP

Data Loss Prevention (DLP)-Technologien sind entscheidend für den Schutz und die Verhinderung des unbeabsichtigten Verlusts sensibler Informationen. Ich habe mich stark auf DLP verlassen, um geistiges Eigentum auf verschiedenen Plattformen zu schützen.

Cloud-Sicherheit und WAF

Web Application Firewalls (WAF) schützen Webanwendungen, indem sie den HTTP-Verkehr zwischen einer Webanwendung und dem Internet filtern und überwachen. Es ist ein wichtiger Teil meiner Verteidigungsstrategie gegen webbasierte Angriffe.

Cloud-Sicherheit und ZTNA

Zero Trust Network Access (ZTNA) ist die Praxis, Benutzer sicher mit Anwendungen zu verbinden, ohne sie in das Netzwerk zu stellen. Die Implementierung von ZTNA hat die Angriffsfläche für Angriffe in den Organisationen, mit denen ich zusammengearbeitet habe, drastisch reduziert.

Cloud-Sicherheit und SSO

Single Sign-On (SSO) verbessert die Benutzererfahrung, indem ein Satz Anmeldeinformationen für mehrere Anwendungen zur Verfügung steht. It also reduces the risk of password fatigue leading to security compromises.

Cloud-Sicherheit und MFA

Die Multi-Faktor-Authentifizierung (MFA) bietet eine zusätzliche Sicherheitsebene, die sicherstellt, dass unbefugter Zugriff nicht einfach gewährt wird, selbst wenn ein Passwort kompromittiert wird. Dies ist ein Muss in jeder Cloud-Sicherheitsstrategie.

Cloud-Sicherheit und EDR

Endpoint Detection and Response (EDR)-Systeme sind für ihre Echtzeitüberwachung und Reaktion auf Bedrohungen auf Endpunktgeräten von entscheidender Bedeutung. Sie waren ein wesentlicher Bestandteil meiner Reaktionsstrategien gegen Malware und Ransomware.

Cloud-Sicherheit und SOAR

Mithilfe von SOAR-Tools (Security Orchestration, Automation, and Response) kann ich Sicherheitsabläufe in komplexen Umgebungen durch orchestrierte automatisierte Prozesse optimieren. Es ist ein entscheidender Faktor für die Verkürzung der Reaktionszeiten.

Cloud-Sicherheit und UEBA

User and Entity Behavior Analytics (UEBA) nutzt erweiterte Analysen, um Verhaltensweisen zu identifizieren, die von der Norm abweichen. Dies war entscheidend für die Erkennung von Insider-Bedrohungen und kompromittierten Konten.

Cloud-Sicherheit und SWG

Secure Web Gateways (SWG) werden eingesetzt, um zu verhindern, dass ungesicherter Datenverkehr in das interne Netzwerk einer Organisation gelangt. Dies war von entscheidender Bedeutung für die Durchsetzung der Einhaltung von Unternehmens- und Regulierungsrichtlinien.

Cloud-Sicherheit und ZTA

Die Zero-Trust-Architektur (ZTA) wendet die Zero-Trust-Prinzipien auf die gesamte digitale Umgebung an und minimiert so die Angriffsfläche. Es handelt sich um einen umfassenden Ansatz, der meiner Meinung nach die Zukunft der Netzwerksicherheit darstellt.

Zusammenfassend lässt sich sagen, dass es bei Cloud-Sicherheit nicht nur um Tools und Technologien geht; Es geht um eine Änderung der Denkweise hin zu proaktivem und umfassendem Risikomanagement. Die besprochenen Strategien und Technologien sind nicht nur theoretischer Natur, sondern Teil einer gelebten Erfahrung, die sich ständig weiterentwickelt. Während wir voranschreiten, wird die Integration robuster Cloud-Sicherheitsmaßnahmen Unternehmen nicht nur schützen, sondern sie auch stärken und das Wachstum in einer Umgebung fördern, in der Sicherheit nahtlos in das Gefüge der Cloud-Technologie integriert ist.

Fragen

Wer sollte sich Gedanken über die Sicherheit der Cloud-Technologie machen?

Jeder, der Cloud-Dienste zum Speichern von Daten oder zum Ausführen von Anwendungen nutzt.

Was sind häufige Bedrohungen für die Cloud-Sicherheit?

Zu den häufigsten Bedrohungen gehören Datenschutzverletzungen, DDoS-Angriffe und unsichere APIs.

Wie kann ich meine Cloud-Sicherheit verbessern?

Sie können die Cloud-Sicherheit verbessern, indem Sie starke Verschlüsselung, Multi-Faktor-Authentifizierung und regelmäßige Sicherheitsüberprüfungen verwenden.

Was passiert, wenn ich mir erweiterte Cloud-Sicherheitsmaßnahmen nicht leisten kann?

Es gibt kostengünstige Optionen wie die Nutzung seriöser Cloud-Dienstanbieter mit integrierten Sicherheitsfunktionen.

Wie unterscheidet sich die Sicherheit der Cloud-Technologie von der herkömmlichen IT-Sicherheit?

Cloud-Sicherheit konzentriert sich auf die Sicherung von Daten, die auf Remote-Servern gespeichert sind, auf die über das Internet zugegriffen wird, während herkömmliche IT-Sicherheit Daten auf lokalen Servern schützt.

Welche Risiken bestehen, wenn der Cloud-Sicherheit keine Priorität eingeräumt wird?

Wenn der Cloud-Sicherheit keine Priorität eingeräumt wird, kann dies zu Datenschutzverletzungen, finanziellen Verlusten und Rufschädigungen eines Unternehmens führen.

Als Experte für Cybersicherheit liegt Jasons Leidenschaft in der Gewährleistung sicherer Cloud-Umgebungen. Mit einem Master-Abschluss in Cybersicherheit und mehrjähriger Erfahrung als Cloud-Sicherheitsarchitekt für ein führendes Technologieunternehmen hat Jason seine Fähigkeiten bei der Implementierung robuster Sicherheitsmaßnahmen für die Cloud-Infrastruktur verfeinert. Ihr fundiertes Wissen über Verschlüsselungstechniken, Multi-Faktor-Authentifizierung und Best Practices für Cloud-Sicherheit hat maßgeblich zum Schutz sensibler Daten im digitalen Bereich beigetragen.

Jason ist außerdem veröffentlichter Autor zahlreicher Artikel zum Thema Cloud-Sicherheit, wobei der Schwerpunkt auf der Bedeutung von Compliance, Modellen der gemeinsamen Verantwortung und der Umsetzung von Zero-Trust-Prinzipien liegt. Basierend auf realen Szenarien und den neuesten Branchentrends widmet sich Jason der Aufklärung von Einzelpersonen und Organisationen über die kritischen Aspekte der Cloud-Sicherheit, um Risiken zu mindern und wertvolle Vermögenswerte in der Cloud zu schützen.