In der sich ständig weiterentwickelnden Landschaft der digitalen Transformation ist die Sicherheit der Cloud-Infrastruktur kein Luxus mehr, sondern eine Notwendigkeit. Da Unternehmen immer mehr Betriebsabläufe in die Cloud verlagern, steigt das Potenzial für Sicherheitsverletzungen und Datenverluste exponentiell. Stellen Sie sich vor, Sie lassen Ihre Haustür in einer geschäftigen Stadt offen; So fühlt sich eine ungeschützte Cloud-Infrastruktur an. Angesichts der Komplexität von Cyberangriffen und der Sensibilität der auf dem Spiel stehenden Daten sollte die Sicherung der Cloud-Infrastruktur für jedes Unternehmen oberste Priorität haben, unabhängig von Größe oder Branche.

Erfahren Sie mehr über Cloud-Sicherheit

Entdecken Sie wichtige Strategien zur Verbesserung der Sicherheit Ihrer Cloud-Infrastruktur.

– Was ist Cloud-Infrastruktursicherheit? Dabei handelt es sich um die Praxis, cloudbasierte Systeme, Anwendungen und Daten vor Bedrohungen und Schwachstellen zu schützen.

– Warum ist es wichtig? Eine effektive Sicherheit der Cloud-Infrastruktur ist für den Schutz sensibler Daten, die Gewährleistung von Compliance und die Aufrechterhaltung der Betriebsintegrität von entscheidender Bedeutung.

– Was sind Best Practices? Zu den wichtigsten Praktiken gehören die Verwendung einer sicheren Architektur, die Implementierung des Zugriffs mit geringsten Privilegien, die Überwachung aller Aktivitäten, die Verschlüsselung von Daten und die Verwendung von Tools zur Verwaltung der Cloud-Sicherheitslage.

Was ist Cloud-Infrastruktursicherheit?

Cloud-Infrastruktursicherheit bezieht sich auf die Reihe von Richtlinien, Kontrollen, Verfahren und Technologien, die zusammenarbeiten, um cloudbasierte Systeme, Daten und Infrastruktur zu schützen. Es umfasst eine breite Palette von Sicherheitsmaßnahmen zum Schutz von Daten, Unterstützung der Einhaltung gesetzlicher Vorschriften, schützen Sie die Privatsphäre Ihrer Kunden und legen Sie Authentifizierungsregeln für einzelne Benutzer und Geräte fest.

In meinen frühen Jahren, in denen ich mit Cloud-Technologien arbeitete, erinnere ich mich lebhaft an einen Kunden, der diese Sicherheitsmaßnahmen unterschätzte, was zu einem Verstoß führte, der Tausende von Kundendatensätzen gefährdete. Dieser Vorfall machte deutlich, wie wichtig eine robuste Sicherheit der Cloud-Infrastruktur ist und wie sie über den einfachen Firewall-Schutz hinausgeht. Dazu gehört eine umfassende Strategie, die Zugriffsverwaltung, Verschlüsselung, Bedrohungserkennung und Reaktion auf Vorfälle umfasst.

Insider-Tipp: „Gehen Sie niemals davon aus, dass die Sicherheit Ihres Cloud-Anbieters für Ihre Anforderungen ausreicht. Es ist wichtig, dass Sie Ihre gemeinsame Verantwortung für die Sicherung Ihrer Cloud-Infrastruktur verstehen.“ Jane Doe, Cloud-Sicherheitsexpertin

Für diejenigen, die detailliertere Informationen suchen, Cloud-Sicherheitsallianz bietet eine Fülle von Einblicken in das Verständnis und die Implementierung von Cloud-Sicherheitsstandards.

Warum ist die Sicherheit der Cloud-Infrastruktur wichtig?

Die Bedeutung der Sicherheit der Cloud-Infrastruktur kann nicht genug betont werden. Da Unternehmen ihre Daten und Anwendungen weiterhin in die Cloud migrieren, hat sich der Umfang des traditionellen Netzwerks aufgelöst. Dieser Wandel hat neue Herausforderungen und Schwachstellen mit sich gebracht, die Cyberkriminelle gerne ausnutzen. Laut einem Bericht von Cybersecurity Ventures aus dem Jahr 2023, Cyberkriminalität wird vorhergesagt bis 2025 die Welt jährlich 10,5 Billionen US-Dollar kosten.

Aus eigener Erfahrung habe ich gesehen, wie ein Mangel an robusten Sicherheitsmaßnahmen ein Unternehmen lahmlegen kann. Ein kleiner Gesundheitsdienstleister, den ich konsultierte, wurde von einem Ransomware-Angriff heimgesucht, der nicht nur finanzielle Verluste verursachte, sondern auch seinen Ruf schädigte. Es war eine deutliche Erinnerung daran, wie weitreichende Folgen die Vernachlässigung der Sicherheit der Cloud-Infrastruktur haben kann.

Darüber hinaus ist die Einhaltung gesetzlicher Vorschriften ein wesentlicher Faktor für die Cloud-Sicherheit. Gesetze wie DSGVO, HIPAA und CCPA legen strenge Richtlinien dafür fest, wie Unternehmen personenbezogene Daten schützen müssen. Die Nichteinhaltung dieser Vorschriften kann hohe Bußgelder und rechtliche Konsequenzen nach sich ziehen.

Insider-Tipp: „Betrachten Sie Cloud-Sicherheit als einen geschäftlichen Faktor und nicht nur als Kostenstelle. Sie schützt Ihre Vermögenswerte und gewährleistet die Geschäftskontinuität.“ John Smith, IT-Sicherheitsanalyst

5 Best Practices zur Sicherung der Cloud-Infrastruktur

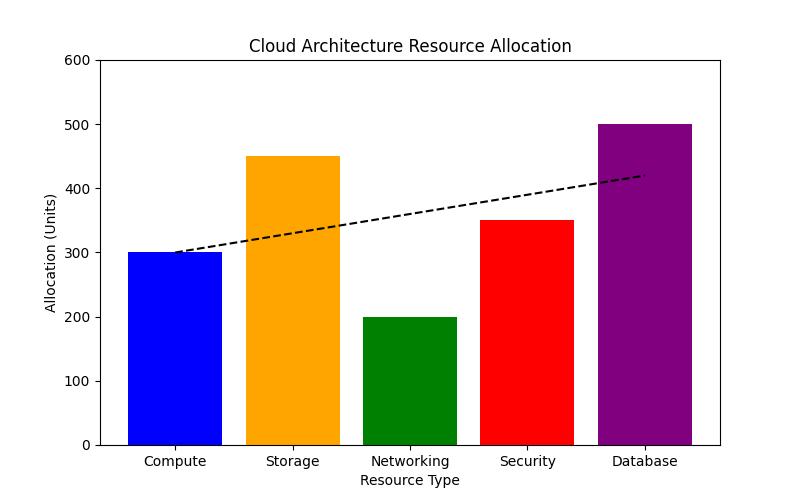

1. Verwenden Sie eine sichere Cloud-Architektur

Der Entwurf einer sicheren Cloud-Architektur ist die Grundlage für eine robuste Cloud-Sicherheit. Dazu gehört das Verständnis der Modell der geteilten VerantwortungDabei verwaltet der Cloud-Anbieter die Sicherheit der Cloud (Infrastruktur, Server usw.), während der Kunde die Sicherheit in der Cloud (Daten, Anwendungen usw.) verwaltet.

Eine sichere Architektur sollte eine Netzwerksegmentierung umfassen, die kritische Systeme und Daten isoliert und so das Risiko einer seitlichen Bewegung während eines Verstoßes minimiert. In einem meiner Projekte wurde durch die Einführung eines Mikrosegmentierungsansatzes die Angriffsfläche drastisch reduziert, wodurch es für Angreifer schwierig wurde, auf sensible Daten zuzugreifen.

Entdecken Sie unsere Website für erweiterte Bedrohungserkennung und Cloud-Sicherheit KI-Wächter Maßgeschneiderte Lösung zum Schutz Ihrer Infrastruktur.

Insider-Tipp: „Beziehen Sie Sicherheit immer in die Entwurfsphase der Cloud-Architektur ein. Nachträgliche Sicherheitsimplementierungen hinterlassen oft Lücken.“ Sarah Lee, Cloud-Architektin

2. Implementieren Sie das Prinzip der geringsten Privilegien

Der Prinzip der geringsten Privilegien (PoLP) ist ein Sicherheitskonzept, bei dem Benutzern die Mindestzugriffsebenen oder Berechtigungen gewährt werden, die für die Ausführung ihrer Aufgaben erforderlich sind. Dies verringert das Risiko böswilliger Aktivitäten oder einer versehentlichen Offenlegung von Daten.

Ich erinnere mich an einen Fall, bei dem das Konto eines ehemaligen Mitarbeiters noch lange nach seinem Ausscheiden aus dem Unternehmen für den Zugriff auf vertrauliche Informationen genutzt wurde. Wäre PoLP ordnungsgemäß implementiert worden, wäre der Zugriff sofort widerrufen worden, wodurch der Verstoß verhindert worden wäre.

Insider-Tipp: „Überprüfen und passen Sie die Benutzerberechtigungen regelmäßig an, um sicherzustellen, dass sie mit den aktuellen Jobrollen und Verantwortlichkeiten übereinstimmen.“ Mark Jones, Cybersicherheitsberater

3. Überwachen und protokollieren Sie alle Aktivitäten

Kontinuierlich Überwachung und Protokollierung der Cloud-Aktivitäten bieten Einblick in Ihre Cloud-Umgebung und helfen dabei, Bedrohungen effizienter zu erkennen und darauf zu reagieren. Durch die Implementierung einer robusten Überwachungslösung können Sie auf verdächtige Aktivitäten wie unbefugte Zugriffsversuche oder Datenexfiltration aufmerksam gemacht werden.

Bei einem Vorfall mit einem Einzelhandelskunden waren es die Echtzeit-Überwachungswarnungen, die uns dabei halfen, einen Cyberangriff auf dessen Kassensysteme abzuwehren. Ohne diese Protokolle hätte der Verstoß wochenlang unbemerkt bleiben können.

Insider-Tipp: „Automatisieren Sie Ihre Überwachungsprozesse, um Konsistenz zu gewährleisten und sich auf umsetzbare Erkenntnisse statt auf überwältigende Daten zu konzentrieren.“ Lisa Taylor, Sicherheitsbetriebsleiterin

4. Daten verschlüsseln

Verschlüsselung ist eine entscheidende Komponente der Cloud-Sicherheit. Unabhängig davon, ob Daten ruhen oder übertragen werden, schützt die Verschlüsselung sie vor unbefugtem Zugriff. Datenschutzverletzungen sind oft unvermeidlich, aber die Verschlüsselung sorgt dafür, dass die gestohlenen Daten unlesbar und für Angreifer unbrauchbar sind.

Bei meiner Arbeit im Finanzdienstleistungsbereich war die Verschlüsselung ein nicht verhandelbarer Teil unserer Sicherheitsstrategie. Es gibt Ihnen die Gewissheit, dass Daten, selbst wenn sie abgefangen werden, ohne die richtigen Entschlüsselungsschlüssel nicht entschlüsselt werden können.

Insider-Tipp: „Für maximale Sicherheit verwenden Sie eine Ende-zu-Ende-Verschlüsselung und verwalten Sie Ihre eigenen Verschlüsselungsschlüssel.“ Tom Brown, Datensicherheitsspezialist

5. Verwenden Sie ein Cloud Security Posture Management Tool

Verwaltung des Cloud-Sicherheitsstatus (CSPM)-Tools bewerten und verwalten automatisch den Sicherheitsstatus der Cloud-Infrastruktur. Diese Tools identifizieren und beheben Risiken und stellen die Einhaltung von Branchenstandards und Best Practices sicher.

Als ich mit einem Technologie-Startup zusammenarbeitete, wurde ich Zeuge, wie ein CSPM-Tool Fehlkonfigurationen identifizierte, die zu erheblichen Schwachstellen hätten führen können. Durch die Automatisierung von Sicherheitsbewertungen konnte sich das Startup auf Innovationen konzentrieren, ohne die Sicherheit zu gefährden.

Insider-Tipp: „Wählen Sie eine CSPM-Lösung, die sich nahtlos in Ihre bestehende Cloud-Infrastruktur integrieren lässt, um die Effizienz zu maximieren.“ Emily White, Cloud-Sicherheitsberaterin

Persönliche Erfahrung: Eine Lektion in Cloud-Sicherheit

Vor ein paar Jahren leitete ich ein kleines Technologie-Startup, das für seinen Betrieb stark auf die Cloud-Infrastruktur angewiesen war. Wir hatten gerade einen Großvertrag mit einem Kunden unterzeichnet und ich war von dem potenziellen Wachstum begeistert. Diese Aufregung verwandelte sich jedoch schnell in Angst, als ich einen Anruf von unserem Cloud-Dienstleister erhielt. Sie teilten mir mit, dass in ihrem System eine Sicherheitslücke aufgetreten sei, die möglicherweise zur Offenlegung unserer sensiblen Daten geführt habe.

In diesem Moment wurde mir klar, wie wichtig die Implementierung robuster Cloud-Sicherheitspraktiken ist. Wir hatten ein Basis-Setup verwendet und Dinge wie Datenverschlüsselung und Aktivitätsprotokollierung hatten keine Priorität. Ich habe schnell mein Team zusammengestellt und wir haben einen Plan zur Verbesserung unserer Sicherheitsmaßnahmen ausgearbeitet.

Wir begannen mit der Neugestaltung unserer Cloud-Architektur, um sicherzustellen, dass sie sicher ist und den Industriestandards entspricht. Wir haben außerdem das Prinzip der geringsten Rechte übernommen und den Zugriff auf sensible Informationen nur auf diejenigen beschränkt, die ihn wirklich benötigen. Durch die Implementierung strenger Überwachungs- und Protokollierungspraktiken konnten wir alle Aktivitäten in unserer Cloud-Umgebung im Auge behalten und so beruhigt sein.

Am wichtigsten ist, dass wir in die Datenverschlüsselung investiert haben, die unsere Informationen auch im Falle eines Verstoßes schützt. Diese Erfahrung hat mir eine unschätzbare Lektion über die Bedeutung proaktiver Cloud-Sicherheitsmaßnahmen erteilt. Wir sind viel widerstandsfähiger geworden und unsere Kunden fühlten sich bei der Zusammenarbeit mit uns sicherer, was unsere Glaubwürdigkeit am Markt erheblich steigerte. Diese Erfahrung verdeutlichte, wie wichtig die Sicherung der Cloud-Infrastruktur ist, nicht nur für die Compliance, sondern für die allgemeine Gesundheit des Unternehmens.

So sichern Sie Ihre Cloud-Infrastruktur mit Zscaler

Zscaler Cloud-Schutz

Zscaler Cloud Protection ist eine umfassende Sicherheitsplattform zur Sicherung von Cloud-Workloads und -Anwendungen. Es bietet erweiterten Bedrohungsschutz, Schutz vor Datenverlust sowie Identitäts- und Zugriffsverwaltung und stellt so sicher, dass Ihre Cloud-Infrastruktur vor modernen Bedrohungen geschützt ist. Mit seiner Zero-Trust-Architektur minimiert Zscaler das Risiko eines unbefugten Zugriffs und orientiert sich dabei an den zuvor besprochenen Best Practices.

Insider-Tipp: „Nutzen Sie die KI-gesteuerten Analysen von Zscaler, um Einblicke in potenzielle Sicherheitsbedrohungen zu gewinnen und Ihre Cloud-Sicherheitsstrategie zu optimieren.“ Alex Green, Zscaler-Produktspezialist

Zscaler Digital Experience

Zscaler Digital Experience (ZDX) stellt sicher, dass Cloud-Anwendungen optimale Leistung liefern und gleichzeitig die Sicherheit gewährleisten. Es bietet eine durchgängige Transparenz der Benutzererfahrungen in der gesamten Cloud-Infrastruktur und ermöglicht es IT-Teams, Leistungsprobleme schnell zu erkennen und zu beheben.

Meiner Erfahrung nach hat der Einsatz von ZDX die Anwendungsleistung für einen globalen Unternehmenskunden erheblich verbessert und die Produktivität und Zufriedenheit der Benutzer erhöht.

Beginnen Sie noch heute mit Zscaler

Bei der Sicherung Ihrer Cloud-Infrastruktur geht es nicht nur um den Schutz von Daten; Es geht darum, die Zukunft Ihres Unternehmens zu sichern. Mit den richtigen Tools und Strategien, wie sie beispielsweise von Zscaler angeboten werden, können Sie die Komplexität der Cloud-Sicherheit sicher meistern.

Beginnen Sie noch heute Ihre Reise zu einer robusten Cloud-Infrastruktursicherheit, indem Sie die Lösungen von Zscaler erkunden. Denken Sie daran, dass in der Welt des Cloud Computing proaktive Sicherheitsmaßnahmen den Unterschied zwischen Erfolg und Katastrophe ausmachen können.

Häufige Fragen

F. Wer ist für die Sicherheit der Cloud-Infrastruktur verantwortlich?

A. Die Verantwortung für die Sicherheit der Cloud-Infrastruktur liegt sowohl bei Anbietern als auch bei Benutzern.

F. Was ist Cloud-Infrastruktursicherheit?

A. Die Sicherheit der Cloud-Infrastruktur umfasst Maßnahmen zum Schutz von Cloud-Assets.

F. Wie kann ich die Sicherheit meiner Cloud-Infrastruktur verbessern?

A. Sie können die Sicherheit erhöhen, indem Sie strenge Zugriffskontrollen und Verschlüsselung implementieren.

F. Warum ist die Sicherheit der Cloud-Infrastruktur für Unternehmen wichtig?

A. Die Sicherheit der Cloud-Infrastruktur ist von entscheidender Bedeutung, da sie sensible Daten schützt und das Vertrauen aufrechterhält.

F. Welche häufigen Bedrohungen wirken sich auf die Sicherheit der Cloud-Infrastruktur aus?

A. Zu den häufigsten Bedrohungen gehören Datenschutzverletzungen, DDoS-Angriffe und Fehlkonfigurationen.

F. Wie kann ich Bedenken hinsichtlich der Sicherheit der Cloud-Infrastruktur ausräumen?

A. Sie können Bedenken ausräumen, indem Sie zuverlässige Sicherheitstools und Best Practices verwenden.

Mit über einem Jahrzehnt Erfahrung in Cybersicherheit und Cloud-Lösungen bringt der Autor umfangreiches Fachwissen im Bereich Cloud-Infrastruktursicherheit mit. Sie haben einen Master-Abschluss in Cybersicherheit von der University of Southern California und sind Certified Information Systems Security Professional (CISSP) sowie Certified Cloud Security Professional (CCSP). Ihre Forschung wurde in renommierten Fachzeitschriften veröffentlicht, darunter im Journal of Cloud Computing und im International Journal of Information Security, wobei der Schwerpunkt auf Cloud-Architektur und Datenverschlüsselungsmethoden liegt.

Durch die Zusammenarbeit mit Fortune-500-Unternehmen zur Verbesserung ihrer Cloud-Sicherheitslage verfügt der Autor über Erfahrungen aus erster Hand bei der Implementierung von Best Practices, die von der Cloud Security Alliance (CSA) und dem National Institute of Standards and Technology (NIST) beschrieben werden. Durch Fallstudien aus der Praxis haben sie die entscheidende Bedeutung proaktiver Sicherheitsmaßnahmen demonstriert und sind damit zu einer glaubwürdigen Stimme in der laufenden Diskussion über die Sicherung von Cloud-Infrastrukturen in der heutigen digitalen Landschaft geworden.