Kommen wir zur Sache. Wenn wir über Cloud-Sicherheit im Cloud Computing sprechen, geht es nicht nur um eine Reihe von Protokollen oder eine Checkliste. Wir sprechen über das Rückgrat moderner Unternehmensabläufe. Cloud-Sicherheit ist eine zentrale, nicht verhandelbare Festung, die unsere Daten, Anwendungen und Infrastruktur vor der unerbittlichen Belagerung durch Cyber-Bedrohungen schützt. Dies ist ein Bereich, in dem ich unzählige Stunden verbracht habe, von den Anfängen meiner Karriere in der IT bis zu meiner aktuellen Rolle als Cloud-Sicherheitsstratege. Ich habe die Entwicklung und r aus erster Hand gesehenEntwicklung der Cloud-Sicherheit, und ich sage Ihnen, es ist eine Welt, die ebenso faszinierend wie beeindruckend ist.

Was Sie über Cloud-Sicherheit im Cloud Computing erfahren

- Grundlagen der Cloud-Sicherheit und wie sie funktioniert.

- Vorteile, Herausforderungen und Best Practices der Cloud-Sicherheit.

- Die Beziehung der Cloud-Sicherheit zu Compliance, gemeinsamer Verantwortung und verschiedenen Cloud-Modellen.

Wie funktioniert Cloud-Sicherheit?

Stellen Sie sich eine riesige, undurchdringliche Blase vor, die Ihre digitalen Vermögenswerte umgibt. Das ist die Essenz der Cloud-Sicherheit – eine Mischung aus Richtlinien, Technologien, Kontrollen und Diensten, die zusammenarbeiten, um Ihre cloudbasierten Systeme zu schützen. Aber es geht nicht nur darum, Mauern zu errichten; Es geht darum, ein Ökosystem aufzubauen, das sowohl belastbar als auch reaktionsfähig ist.

Ich erinnere mich an einen Vorfall, bei dem die Cloud-Umgebung eines Kunden einem raffinierten Angriff ausgesetzt war. Die vielschichtige Verteidigung, die wir entworfen hatten, hielt stand, nicht nur aufgrund der einzelnen Sicherheitsmaßnahmen, sondern weil sie wie eine gut orchestrierte Symphonie zusammenwirkten. Das ist der Kern der Cloud-Sicherheit: ein umfassender Ansatz, der kryptografische Protokolle, Identitätsmanagement, physische Sicherheit und Strategien zur Reaktion auf Vorfälle umfasst.

Insider-Tipp: Stellen Sie sich Cloud-Sicherheit immer als ein vernetztes Web vor. Die Isolation von Sicherheitsmaßnahmen ist ein Rezept für eine Katastrophe.

Vorteile der Cloud-Sicherheit

Die Vorteile einer robusten Cloud-Sicherheit liegen auf der Hand. In erster Linie geht es darum, die Kronjuwelen Ihres Unternehmens vor Cyber-Marodeuren zu schützen. Aber es geht auch um Compliance, um sicherzustellen, dass Sie regulatorische Standards einhalten, die über Erfolg oder Misserfolg Ihres Geschäfts entscheiden können. Und vergessen wir nicht den Seelenfrieden, den es mit sich bringt. Wenn Sie wissen, dass Ihre Daten und Dienste sicher sind, können Sie sich auf Innovation und Wachstum konzentrieren, anstatt ständig über die Schulter zu schauen.

Meiner Erfahrung nach ist der Moment, in dem Sie den Wert der Cloud-Sicherheit unterschätzen, der Moment, in dem Sie die Schleusen für den möglichen Ruin öffnen. Es ist nicht melodramatisch; Es ist die harte Wahrheit in einer Zeit, in der Datenschutzverletzungen sind ebenso häufig als Kaffeepausen.

Persönliche Erfahrung mit Cloud-Sicherheit

Ich nutze seit einigen Jahren Cloud-Dienste für mein kleines Unternehmen. Ein besonderes Erlebnis, das die Bedeutung der Cloud-Sicherheit deutlich machte, war, als unser Cloud-Anbieter uns über eine mögliche Sicherheitsverletzung informierte. Wir konnten die Situation schnell einschätzen und Maßnahmen zur Schadensbegrenzung ergreifen.

Reaktion auf eine Sicherheitsverletzung

Einer unserer Mitarbeiter wurde Opfer eines Phishing-Angriffs und seine Zugangsdaten wurden kompromittiert. Der Angreifer versuchte, auf sensible, in der Cloud gespeicherte Geschäftsdaten zuzugreifen. Glücklicherweise wurde der unbefugte Zugriff aufgrund der von uns eingesetzten Verschlüsselungsmaßnahmen blockiert und wir wurden auf die verdächtige Aktivität aufmerksam gemacht.

Wir haben es sofort umgesetzt Multi-Faktor-Authentifizierung für alle Benutzerkonten und erhöhte die Häufigkeit unserer Cloud-Umgebungsüberwachung. Dieser Vorfall verdeutlichte die entscheidende Rolle von Verschlüsselung, sicheren Passwörtern und Multi-Faktor-Authentifizierung beim Schutz unserer Daten.

Diese Erfahrung aus der Praxis machte deutlich, wie wichtig es ist, Best Practices für die Cloud-Sicherheit zu befolgen, um unser Unternehmen vor potenziellen Bedrohungen zu schützen.

Herausforderungen für die Cloud-Sicherheit

Nun, ich würde ein unvollständiges Bild zeichnen, wenn ich die Herausforderungen nicht anerkennen würde. Cloud-Sicherheit gleicht einem endlosen Schlagabtausch. Bedrohungen entwickeln sich, Vorschriften ändern sich und Technologien entwickeln sich weiter. In meiner Anfangszeit drehte sich alles um die Sicherung des Perimeters. Jetzt, mit dem Aufkommen von Mobilgeräten und IoT, ist der Perimeter überall und nirgendwo.

Eine der größten Hürden, auf die ich gestoßen bin, ist die Komplexität von Cloud-Umgebungen. Bei Diensten, die über verschiedene Anbieter und Plattformen verteilt sind, kann es sich anfühlen, Transparenz und Kontrolle aufrechtzuerhalten, als würde man Katzen hüten. Und lassen Sie uns die Qualifikationslücke nicht beschönigen; Die Suche nach Fachleuten, die sich in dieser komplexen Landschaft zurechtfinden, ist wie die Suche nach der Nadel im Heuhaufen.

Insider-Tipp: Priorisieren Sie kontinuierliches Lernen und übergreifende Schulungen in Ihrem Team, um mit der sich ständig weiterentwickelnden Landschaft der Cloud-Sicherheit Schritt zu halten.

Best Practices für Cloud-Sicherheit

1. Verwenden Sie einen sicheren Cloud-Anbieter

Das ist nicht verhandelbar. Die Partnerschaft mit einem Cloud-Anbieter, bei dem Sicherheit oberste Priorität hat, ist die Grundlage für alle anderen Maßnahmen. Ich habe mit Anbietern zusammengearbeitet, die in Sachen Sicherheit sehr vorsichtig waren, und es ist ein Geschäftsrisiko, das es einfach nicht wert ist, eingegangen zu werden. Stellen Sie sicher, dass sie einen hervorragenden Ruf und eine Erfolgsbilanz in Sachen Transparenz haben.

2. Daten verschlüsseln

Es ist ganz einfach: Wenn Daten das Gold sind, ist Verschlüsselung der Tresor. Unabhängig davon, ob Daten ruhen oder übertragen werden, sollte die Verschlüsselung Ihre Standardeinstellung sein. Diese Lektion habe ich auf die harte Tour gelernt, als die unverschlüsselten Daten eines Kunden während einer scheinbar harmlosen Übertragung kompromittiert wurden.

3. Verwenden Sie sichere Passwörter

Es mag rudimentär klingen, aber starke, eindeutige Passwörter sind Ihre erste Verteidigungslinie. Ich habe zu viele Fälle gesehen, in denen die Nachlässigkeit von Passwörtern Eindringlingen Tür und Tor geöffnet hat. Sparen Sie hier nicht.

4. Verwenden Sie die Multi-Faktor-Authentifizierung (MFA)

MFA ist Ihr Sicherheitswächter und bietet eine zusätzliche Verteidigungsebene. Angesichts der Komplexität der Phishing-Angriffe, die ich im Laufe der Jahre beobachtet habe, ist dies ein Muss.

Für einen proaktiven Ansatz zur Cloud-Sicherheit erkunden Sie unsere KI-Wächter für intelligente Bedrohungserkennung und schnelle Reaktionsmöglichkeiten.

5. Überwachen Sie Ihre Cloud-Umgebung

Wachsamkeit ist der Schlüssel. Durch die kontinuierliche Überwachung können Sie Bedrohungen in Echtzeit erkennen und darauf reagieren. Die Verstöße, bei deren Eindämmung ich geholfen habe, wurden oft durch sorgfältige Überwachungssysteme erkannt.

6. Verwenden Sie eine Web Application Firewall (WAF)

WAFs sind Ihre digitalen Türsteher und halten böswilligen Datenverkehr in Schach. In meiner Karriere hat der Einsatz einer robusten WAF entscheidend dazu beigetragen, Clientanwendungen vor zahlreichen Angriffen zu schützen.

7. Halten Sie die Software auf dem neuesten Stand

Veraltete Software ist eine klaffende Schwachstelle. Regelmäßige Updates und Patches sind eine wichtige Wartungsaufgabe, die genauso wichtig ist wie jede Sicherheitsmaßnahme.

8. Verwenden Sie ein CASB

Cloud Access Security Brokers (CASBs) geben Ihnen die Kontrolle über Ihre Cloud-Dienste. Sie sind von unschätzbarem Wert für die Durchsetzung von Sicherheitsrichtlinien in einer Multi-Cloud-Umgebung.

Insider-Tipp: Profitieren Sie von automatisierten Sicherheitslösungen. Automatisierung ist ein Kraftmultiplikator im Bereich der Cloud-Sicherheit.

Cloud-Sicherheit und Compliance

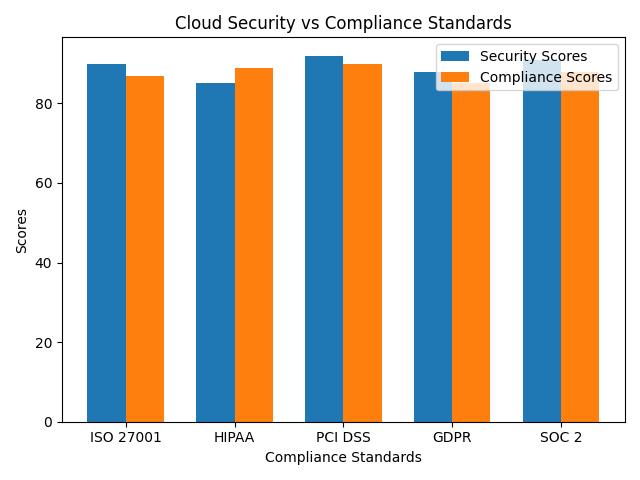

Compliance ist nicht nur ein Kästchen zum Ankreuzen; Es ist eine strategische Notwendigkeit. Vorschriften wie DSGVO, HIPAA oder CCPA stellen keine Hürden dar; Es sind Richtlinien, die Sie zu einer sichereren Haltung führen. Im Umgang mit internationalen Kunden hat die Einhaltung dieser Vorschriften sie nicht nur geschützt, sondern auch ihren Ruf gestärkt.

Cloud-Sicherheit und gemeinsame Verantwortung

Der gemeinsame Verantwortung Das Cloud-Sicherheitsmodell ist ein grundlegendes Konzept, das im Bewusstsein aller Beteiligten verankert sein muss. Der Cloud-Anbieter sichert die Infrastruktur, aber Sie sind für den Schutz Ihrer Daten verantwortlich. Ich habe erlebt, dass Unternehmen fälschlicherweise glaubten, dass die Sicherheit ausschließlich die Aufgabe des Anbieters sei, nur um dann bei einem Verstoß eine schwierige Lektion zu lernen.

Insider-Tipp: Klären Sie von Anfang an die Verantwortlichkeiten mit Ihrem Cloud-Anbieter. Gehen Sie von nichts aus.

Cloud-Sicherheit und das Zero-Trust-Modell

„Niemals vertrauen, immer überprüfen.“ Das ist das Mantra des Zero-Trust-Modells und eine Philosophie, die mir gute Dienste geleistet hat. In einer Umgebung, in der Bedrohungen von überall ausgehen können, ist es ratsam, davon auszugehen, dass jede Zugriffsanfrage feindselig sein könnte. Die Implementierung von Zero-Trust ist nicht ohne Herausforderungen, aber es ist ein robuster Sicherheitsansatz, der die Mühe wert ist.

Cloud-Sicherheit und SASE

Secure Access Service Edge (SASE) ist die Konvergenz von Netzwerksicherheitsfunktionen mit Wide-Area-Networking-Funktionen. Es vereinfacht herkömmliche Netzwerkarchitekturen und macht die Sicherheit zu einer intrinsischen und nicht zu einer aufgesetzten Lösung. Ich habe Unternehmen bei der Umstellung auf SASE unterstützt, und die Vorteile sowohl hinsichtlich der Sicherheit als auch der Leistung waren beträchtlich.

Cloud-Sicherheit und SaaS

Software-as-a-Service-Anwendungen (SaaS) sind allgegenwärtig, stellen aber auch einzigartige Sicherheitsherausforderungen dar. Von der Gewährleistung robuster Zugriffskontrollen bis zur Verwaltung der Datenverwaltung erfordert die Sicherung von SaaS Wachsamkeit und einen proaktiven Ansatz. Ich habe SaaS-Verstöße gesehen, die mit geeigneten Sicherheitsmaßnahmen leicht hätten verhindert werden können.

Cloud-Sicherheit und IaaS

Infrastructure as a Service (IaaS) gibt Ihnen mehr Kontrolle über Ihre Infrastruktur, aber mit großer Leistung geht auch große Verantwortung einher. Die Sicherung von IaaS erfordert ein tiefes Verständnis der Netzwerkarchitektur und die Fähigkeit, Dienste sicher zu konfigurieren. Es ist eine komplexe Aufgabe, aber wenn sie richtig gemacht wird, kann sie eine solide Grundlage für Ihren Betrieb bilden.

Cloud-Sicherheit und PaaS

Bei Platform as a Service (PaaS) geht es darum, Entwicklern die Möglichkeit zu geben, aber lassen Sie sich von der Benutzerfreundlichkeit nicht in Selbstgefälligkeit wiegen. Anwendungsschwachstellen können weiterhin ausgenutzt werden und es kann immer noch zu Datenschutzverletzungen kommen. Die Implementierung bewährter Sicherheitspraktiken in einer PaaS-Umgebung ist für den Schutz Ihrer Anwendungen und Daten von entscheidender Bedeutung.

Cloud-Sicherheit und Hybrid Cloud

Hybride Clouds kombinieren lokale Infrastruktur mit Cloud-Diensten und bieten so Flexibilität, erhöhen aber auch die Komplexität. Sicherheit in einer Hybrid-Cloud-Umgebung erfordert einen ganzheitlichen Ansatz, der sowohl die Cloud- als auch die lokalen Elemente umfasst. Es ist ein heikler Balanceakt, mit dem viele Unternehmen zu kämpfen haben.

Cloud-Sicherheit und öffentliche Cloud

Public Clouds sind gemeinsam genutzte Umgebungen, die zwar Kosteneffizienz und Skalierbarkeit bieten, aber auch Risiken mit sich bringen, die gemanagt werden müssen. Den Schutz Ihrer Daten in einer Multi-Tenant-Landschaft sicherzustellen, ist eine Herausforderung, die jedoch mit strengen Sicherheitspraktiken bewältigt werden kann.

Cloud-Sicherheit und Private Cloud

Private Clouds bieten mehr Kontrolle und Isolation, was aus Sicherheitsgründen von Vorteil sein kann. Lassen Sie sich jedoch nicht in falscher Sicherheit wiegen. In privaten Clouds kann es zu Verstößen kommen und das kommt auch vor, und die Sicherheitsmaßnahmen müssen genauso streng sein wie in jeder anderen Umgebung.

Cloud-Sicherheit und Multicloud

Multicloud-Strategien werden zur Norm, bringen jedoch eine Komplexität mit sich, deren Sicherung ein Albtraum sein kann. Die Verwaltung der Sicherheit über mehrere Clouds hinweg erfordert eine einheitliche Strategie und eine Reihe von Tools, die unabhängig von der Plattform Transparenz und Kontrolle bieten können.

Cloud-Sicherheit und Edge Computing

Edge Computing verlagert Rechenaufgaben an den Rand des Netzwerks, näher an die Datenquelle. Dies führt zu neuen Sicherheitsherausforderungen, da die Angriffsfläche größer wird. Die Absicherung von Edge Computing erfordert eine Änderung des traditionellen Sicherheitsdenkens, wobei der Schwerpunkt auf dem Schutz liegt Daten an seiner Quelle.

Cloud-Sicherheit und Container

Container haben die Art und Weise, wie Anwendungen bereitgestellt werden, revolutioniert, aber auch neue Sicherheitsbedenken mit sich gebracht. Von der Sicherung der Container-Orchestrierungsplattform bis zur Verwaltung von Container-Images ist die Gewährleistung der Sicherheit einer Container-Umgebung eine komplexe Aufgabe.

Cloud-Sicherheit und serverloses Computing

Serverloses Computing abstrahiert die Infrastrukturschicht, was die Sicherheit in gewisser Weise vereinfachen, aber auch die Sichtbarkeit beeinträchtigen kann. Um sicherzustellen, dass serverlose Funktionen sicher sind, sind ein tiefes Verständnis der zugrunde liegenden Plattform und die Fähigkeit erforderlich, robuste Sicherheitskontrollen auf Anwendungsebene zu implementieren.

Cloud-Sicherheit und Microservices-Architektur

Microservices-Architekturen unterteilen Anwendungen in kleinere, unabhängige Dienste, was die Agilität verbessern, aber auch die Sicherheit erschweren kann. Die Sicherung einer Microservices-Architektur erfordert einen Fokus auf die Sicherung der Kommunikation zwischen Diensten und die Implementierung konsistenter Sicherheitsrichtlinien in der gesamten Architektur.

Cloud-Sicherheit und Kubernetes

Kubernetes hat sich zum De-facto-Standard für die Container-Orchestrierung entwickelt, ist jedoch nicht ohne Sicherheitsherausforderungen. Von der Sicherung der Steuerungsebene bis zur Implementierung von Netzwerkrichtlinien ist die Gewährleistung der Sicherheit einer Kubernetes-Umgebung eine Aufgabe, die Fachwissen und Sorgfalt erfordert.

Cloud-Sicherheit und DevOps

Die Verbindung von Entwicklung und Betrieb, bekannt als DevOps, ist ein Segen für Agilität und Effizienz. Sicherheit muss jedoch ein zentraler Bestandteil dieser Union sein. Durch die Integration von Sicherheit in die DevOps-Pipeline, eine Praxis namens DevSecOps, wird sichergestellt, dass Sicherheit in jeder Phase des Softwarelebenszyklus berücksichtigt wird.

Insider-Tipp: Fördern Sie eine Kultur der Sicherheit in Ihren DevOps-Teams. Machen Sie es zur Verantwortung jedes Einzelnen und nicht nur zu einem isolierten Anliegen.

Abschluss

Cloud-Sicherheit ist kein Ziel; Es ist eine Reise. Ja, eine Reise voller Herausforderungen, die aber auch immense Belohnungen bietet. Als jemand, der sich seit Jahren in diesem Bereich bewegt, kann ich das bestätigen robuste Cloud-Sicherheit ist mit dem richtigen Ansatz, dem richtigen Fachwissen und der richtigen Wachsamkeit erreichbar. Es ist ein spannendes Feld, das sich ständig weiterentwickelt und im heutigen digitalen Zeitalter von entscheidender Bedeutung ist. Egal, ob Sie gerade erst anfangen oder Ihre bestehende Sicherheitslage verbessern möchten, denken Sie daran: Die Cloud ist die Zukunft, und ihre Sicherung ist nicht nur eine Option; es ist ein Imperativ.

Fragen und Antworten

Frage: Was ist Cloud-Sicherheit im Cloud Computing?

Antwort: Cloud-Sicherheit in Cloud-Computing bezieht sich auf den Schutz von Daten und Ressourcen in der Cloud vor Cyber-Bedrohungen und unbefugtem Zugriff.

Frage: Wer ist für die Gewährleistung der Cloud-Sicherheit verantwortlich?

Antwort: Sowohl der Cloud-Dienstanbieter als auch die Organisation, die die Cloud nutzt, sind dafür verantwortlich, die Cloud-Sicherheit durch Modelle der gemeinsamen Verantwortung zu gewährleisten.

Frage: Wie können Unternehmen die Cloud-Sicherheit verbessern?

Antwort: Unternehmen können die Cloud-Sicherheit verbessern, indem sie eine starke Verschlüsselung, Zugriffskontrollen, regelmäßige Sicherheitsbewertungen und Mitarbeiterschulungen implementieren.

Frage: Was sind die häufigsten Einwände gegen den Einsatz von Cloud-Sicherheit?

Antwort: Zu den häufigen Einwänden gegen den Einsatz von Cloud-Sicherheit gehören Bedenken hinsichtlich des Datenschutzes, der Einhaltung von Vorschriften und der Möglichkeit von Sicherheitsverletzungen.

Frage: Wie unterscheidet sich Cloud-Sicherheit von herkömmlichen Sicherheitsmaßnahmen?

Antwort: Cloud-Sicherheit unterscheidet sich von herkömmlichen Sicherheitsmaßnahmen dadurch, dass sie einen anderen Ansatz zur Sicherung von Daten und Anwendungen erfordert, die in der Cloud gespeichert sind und auf die dort zugegriffen wird.

Frage: Was sind die Hauptvorteile der Implementierung von Cloud-Sicherheit?

Antwort: Zu den Hauptvorteilen der Implementierung von Cloud-Sicherheit gehören erhöhter Datenschutz, Skalierbarkeit, Kosteneffizienz und die Möglichkeit, auf fortschrittliche Sicherheitstools und -technologien zuzugreifen.

Mit über einem Jahrzehnt Erfahrung in den Bereichen Cybersicherheit und Cloud Computing ist Natalie Carter eine renommierte Expertin auf diesem Gebiet. Inhaber eines Ph.D. in Informatik von Stanford-UniversitätNatalie Carter hat umfangreiche Untersuchungen zur Cloud-Sicherheit durchgeführt, mit Schwerpunkt auf Verschlüsselung und Multi-Faktor-Authentifizierung. Ihre Arbeiten wurden in führenden Fachzeitschriften wie veröffentlicht IEEE-Transaktionen zum Cloud Computing Und ACM-Transaktionen zur Informations- und Systemsicherheit.

Natalie Carter hat auch zu Best Practices der Branche beigetragen, indem sie mit großen Cloud-Anbietern zusammengearbeitet und als Beraterin für Fortune-500-Unternehmen bei der Implementierung sicherer Cloud-Umgebungen fungiert hat. Ihre Erkenntnisse zu Cloud-Sicherheit und Compliance sind bei Regierungsbehörden und Regulierungsbehörden gefragt und sie waren Hauptredner auf internationalen Cybersicherheitskonferenzen.

Mit einem tiefen Verständnis der technischen und regulatorischen Aspekte von Cloud-SicherheitNatalie Carter steht weiterhin an vorderster Front bei der Gestaltung der Best Practices und Standards in der Branche.