Im Bereich der digitalen Transformation Cloud-Sicherheit ist das Bollwerk zum Schutz unserer sensibelsten Daten und kritischen Systeme. Es ist nicht nur eine Notwendigkeit; Es ist die Grundlage des Vertrauens in einer zunehmend cloudabhängigen Welt. Da Unternehmen immer mehr Abläufe in die Cloud migrieren, stellt sich nicht die Frage, ob Cloud-Sicherheit wichtig ist, sondern wie wir sicherstellen können, dass sie robust, umfassend und zukunftssicher ist. Cloud-Sicherheit umfasst eine Vielzahl von Strategien, Technologien und Maßnahmen, die darauf abzielen, in der Cloud gehostete Daten, Anwendungen und Infrastruktur vor einer Vielzahl von Bedrohungen zu schützen. Doch die Komplexität von Cloud-Umgebungen hinterlässt oft Lücken, die Cyberkriminelle schnell ausnutzen. Die Weiterentwicklung der Cloud-Sicherheit muss die Komplexität der Cyber-Bedrohungen übertreffen, und das Verständnis ihrer Nuancen ist für jedes Unternehmen, das Wert auf seine digitalen Assets legt, von entscheidender Bedeutung.

Erfahren Sie mehr über Cloud-Sicherheit

Entdecken Sie wesentliche Aspekte der Cloud-Sicherheit, einschließlich ihrer Bedeutung, Herausforderungen, Best Practices und Compliance-Standards.

– Definition: Unter Cloud-Sicherheit versteht man die Maßnahmen und Protokolle, die online gespeicherte Daten vor Diebstahl, Verlust und unbefugtem Zugriff schützen.

– Wichtigste Herausforderungen: Zu den größten Herausforderungen gehören Datenschutzverletzungen, falsch konfigurierter Speicher, unsichere APIs und Insider-Bedrohungen, die alle die Notwendigkeit eines Modells der gemeinsamen Verantwortung verdeutlichen.

– Best Practices: Um die Cloud-Sicherheit zu verbessern, implementieren Sie Strategien wie Cloud Security Posture Management (CSPM), Identity and Access Management (IAM) und Verschlüsselung zum Schutz vertraulicher Informationen.

Was ist Cloud-Sicherheit?

Cloud-Sicherheitsdefinition

Cloud-Sicherheit bezieht sich auf die Technologien, Richtlinien, Kontrollen und Dienste, die Cloud-Daten, -Anwendungen und -Infrastruktur schützen. Dies umfasst eine Vielzahl von Maßnahmen, die darauf abzielen, Daten vor unbefugtem Zugriff, Verstößen und Angriffen in einer Cloud-Computing-Umgebung zu schützen. Im Gegensatz zu herkömmlichen Sicherheitsparadigmen muss Cloud-Sicherheit dynamisch, skalierbar und anpassbar sein, um den unterschiedlichen Anforderungen von Multi-Cloud-Umgebungen gerecht zu werden.

Die Natur des Cloud Computing erfordert eine Änderung der Art und Weise, wie die Sicherheit durchgesetzt wird. Herkömmliche perimeterbasierte Abwehrmaßnahmen sind unzureichend, wenn Daten und Anwendungen über verschiedene Cloud-Umgebungen verteilt sind. Stattdessen muss die Cloud-Sicherheit auf einem Zero-Trust-Modell basieren, bei dem jeder Benutzer und jedes Gerät überprüft wird, bevor der Zugriff gewährt wird. Dieser Paradigmenwechsel ist nicht nur ein technologischer, sondern auch ein kultureller Wandel innerhalb von Organisationen, der ein umfassenderes Verständnis und eine Anpassung der besten Sicherheitspraktiken erfordert.

Warum ist Cloud-Sicherheit wichtig?

Cloud-Sicherheit ist der Dreh- und Angelpunkt für digitales Vertrauen und Kontinuität. Da Unternehmen für kritische Vorgänge zunehmend auf Cloud-Dienste angewiesen sind, wird die Sicherheit dieser Umgebungen immer wichtiger. Ein Verstoß bedroht nicht nur sensible Daten, sondern kann auch den Betrieb stören, den Ruf schädigen und erhebliche finanzielle Verluste nach sich ziehen. Laut einem Bericht von IBM Security ist die durchschnittliche Kosten einer Datenschutzverletzung im Jahr 2023 betrug er 4,45 Millionen US-Dollar, was die finanziellen Auswirkungen unzureichender Cloud-Sicherheitsmaßnahmen unterstreicht.

Darüber hinaus erhöht die Einhaltung gesetzlicher Vorschriften die Komplexität zusätzlich. Unternehmen müssen verschiedene Standards wie DSGVO, HIPAA und PCI DSS einhalten, die strenge Sicherheitsmaßnahmen zum Schutz von Kunden- und Mitarbeiterdaten vorschreiben. Die Nichteinhaltung dieser Standards kann zu hohen Bußgeldern und rechtlichen Konsequenzen führen, was die Bedeutung robuster Cloud-Sicherheitspraktiken noch weiter unterstreicht.

Was sind die größten Herausforderungen für die Cloud-Sicherheit?

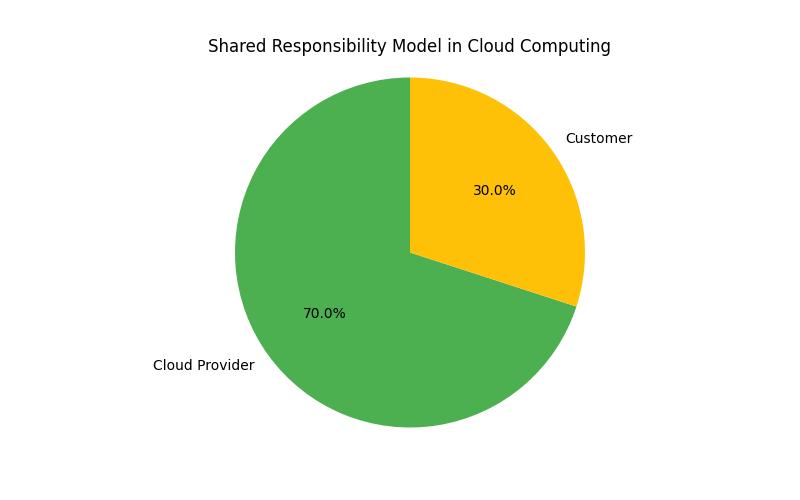

Modell der geteilten Verantwortung

Der Modell der geteilten Verantwortung ist ein grundlegendes Konzept der Cloud-Sicherheit, das die Sicherheitsverpflichtungen von Cloud-Dienstanbietern (CSPs) und ihren Kunden beschreibt. Während CSPs für die Sicherung der Cloud-Infrastruktur verantwortlich sind, haben Kunden die Aufgabe, ihre Daten innerhalb der Cloud zu sichern. Dieses Modell führt jedoch häufig zu Verwirrung und Missmanagement, da Unternehmen möglicherweise fälschlicherweise glauben, dass der CSP alle Aspekte der Sicherheit übernimmt.

Datenschutzverletzungen

Datenschutzverletzungen bleiben eine vorherrschende Bedrohung im Cloud Computing. Mit der Migration sensibler Daten in die Cloud steigt das Risiko eines unbefugten Zugriffs, insbesondere wenn Sicherheitsmaßnahmen nicht ausreichend umgesetzt werden. Eine Studie von Cybereason ergab, dass 80 % der Unternehmen in den letzten 18 Monaten einen Datenverstoß im Zusammenhang mit der Cloud erlitten haben, was auf die dringende Notwendigkeit verbesserter Sicherheitsprotokolle hinweist.

Falsch konfigurierter Cloud-Speicher

Falsch konfigurierter Cloud-Speicher ist eine häufige Sicherheitslücke, die sensible Daten dem öffentlichen Internet zugänglich macht. Solche Fehlkonfigurationen können auf menschliches Versagen oder mangelndes Verständnis der Cloud-Einstellungen zurückzuführen sein. Der Verstoß gegen Capital One im Jahr 2019, bei dem die personenbezogenen Daten von über 100 Millionen Kunden offengelegt wurden, ist ein Paradebeispiel für die katastrophalen Auswirkungen, die Fehlkonfigurationen auf die Sicherheitslage eines Unternehmens haben können.

Unsichere APIs

APIs sind die Tore zu Cloud-Diensten und ihre Sicherheit ist von entscheidender Bedeutung. Unsichere APIs können Angreifern einen direkten Weg bieten, auf Daten zuzugreifen und Cloud-Ressourcen zu manipulieren. Die Verbreitung von APIs in Cloud-Umgebungen erfordert strenge Sicherheitstests und -überwachung, um unbefugten Zugriff und Datenlecks zu verhindern.

Erfahren Sie, wie Sie für erweiterten Schutz vorgehen können KI-Wächter kann Ihre Cloud-Sicherheitsstrategie verbessern.

Kontodiebstahl

Bei der Kontoentführung handelt es sich um unbefugten Zugriff auf Cloud-Konten, der häufig durch Phishing-Angriffe oder den Diebstahl von Anmeldedaten erfolgt. Sobald ein Angreifer die Kontrolle über ein Konto erlangt, kann er Daten manipulieren, vertrauliche Informationen stehlen und Dienste stören. Der Aufstieg ausgefeilter Phishing-Techniken macht Kontodiebstahl zu einer dauerhaften Bedrohung für die Cloud-Sicherheit.

Insider-Bedrohungen

Insider-Bedrohungen, ob böswillig oder versehentlich, stellen eine erhebliche Herausforderung für die Cloud-Sicherheit dar. Mitarbeiter mit legitimem Zugriff auf sensible Daten können die Sicherheit unbeabsichtigt oder absichtlich gefährden. Einem Bericht von Verizon zufolge sind Insider-Bedrohungen für 30 % der Datenschutzverletzungen verantwortlich, was die Notwendigkeit robuster Zugriffskontrollen und Überwachung unterstreicht.

Eine persönliche Erfahrung mit Cloud-Sicherheitsverstößen

Anfang 2023 leitete ich die IT-Abteilung bei einem mittelständischen E-Commerce-Unternehmen namens Trendy Threads. Eines Morgens erhielt ich einen alarmierenden Anruf von unserem Cloud-Dienstanbieter, der uns darüber informierte, dass ungewöhnliche Aktivitäten in unserem Konto festgestellt wurden. Wir erfuhren schnell, dass ein Konfigurationsfehler dazu geführt hatte, dass unsere Cloud-Speicher-Buckets öffentlich zugänglich waren und sensible Kundendaten, einschließlich Zahlungsinformationen und persönliche Adressen, offengelegt wurden.

Als ich mich bemühte, die Fehlkonfiguration zu beheben, wurde mir klar, dass wir einem klassischen Fall eines Missverständnisses über das Modell der geteilten Verantwortung zum Opfer gefallen waren. Während unser Cloud-Anbieter robuste Sicherheitsmaßnahmen implementiert hatte, waren wir für die korrekte Konfiguration unserer Cloud-Umgebungen verantwortlich. Der Vorfall führte zu einem erheblichen Datenverstoß, der Tausende unserer Kunden betraf und zu einer Gegenreaktion führte, die den Ruf unserer Marke erschütterte.

In den darauffolgenden Wochen arbeiteten wir fleißig daran, die Situation zu verbessern. Wir haben starke IAM-Protokolle (Identity and Access Management) implementiert, um sicherzustellen, dass nur autorisiertes Personal Zugriff auf sensible Daten hat. Darüber hinaus haben wir einen Cloud Access Security Broker (CASB) integriert, um unsere Cloud-Nutzung zu überwachen und Sicherheitsrichtlinien effektiv durchzusetzen.

Diese Erfahrung war ein Weckruf für unsere Organisation. Es unterstrich, wie wichtig es ist, nicht nur das Modell der geteilten Verantwortung zu verstehen, sondern auch Best Practices für die Cloud-Sicherheit zu übernehmen. Heute legen wir Wert auf regelmäßige Sicherheitsüberprüfungen und Mitarbeiterschulungen, um ähnliche Vorfälle zu verhindern. Dies unterstreicht die Erkenntnis, dass Cloud-Sicherheit eine kontinuierliche Reise und keine einmalige Anstrengung ist.

Was sind die wichtigsten Best Practices für die Cloud-Sicherheit?

Cloud-Sicherheit Posture Management (CSPM)

CSPM-Tools automatisieren die Erkennung und Behebung von Sicherheitsrisiken in Cloud-Umgebungen. Durch die kontinuierliche Überwachung von Cloud-Konfigurationen und Compliance helfen CSPM-Lösungen Unternehmen dabei, einen sicheren Cloud-Status aufrechtzuerhalten und das Risiko von Verstößen zu reduzieren. Branchenführer wie Palo Alto Networks und Check Point bieten umfassende CSPM-Lösungen, die sich in bestehende Sicherheitsworkflows integrieren lassen.

Cloud Access Security Broker (CASB)

CASBs bieten eine wichtige Sicherheitsebene, indem sie als Vermittler zwischen Cloud-Service-Benutzern und Cloud-Anwendungen fungieren. Sie setzen Sicherheitsrichtlinien durch, überwachen Benutzeraktivitäten und schützen sensible Daten. Mit der zunehmenden Akzeptanz von SaaS-Anwendungen sind CASBs zu einem unverzichtbaren Werkzeug für Unternehmen geworden, die ihre Cloud-Umgebungen sichern möchten.

Identitäts- und Zugriffsmanagement (IAM)

IAM-Lösungen sind von zentraler Bedeutung für die Verwaltung von Benutzeridentitäten und Zugriffsrechten in Cloud-Umgebungen. Durch die Implementierung robuster IAM-Richtlinien können Unternehmen sicherstellen, dass nur autorisierte Benutzer Zugriff auf sensible Daten und Anwendungen haben. Multi-Faktor-Authentifizierung (MFA) und Single Sign-On (SSO) sind Schlüsselkomponenten effektiver IAM-Strategien.

Verschlüsselung

Verschlüsselung ist ein grundlegender Aspekt der Cloud-Sicherheit und schützt Daten sowohl im Ruhezustand als auch während der Übertragung. Durch die Verschlüsselung von Daten können Unternehmen sicherstellen, dass Daten selbst dann unlesbar und sicher bleiben, wenn sie unbefugt abgefangen oder abgerufen werden. Führende Cloud-Anbieter wie AWS, Azure und Google Cloud bieten integrierte Verschlüsselungsdienste zur Verbesserung der Datensicherheit.

Sicherheitsinformations- und Ereignismanagement (SIEM)

SIEM-Lösungen ermöglichen eine Echtzeitanalyse von Sicherheitswarnungen, die von Netzwerkhardware und -anwendungen generiert werden. Durch die Aggregation und Analyse von Daten aus verschiedenen Quellen ermöglichen SIEM-Tools Unternehmen, potenzielle Sicherheitsbedrohungen schnell zu erkennen und darauf zu reagieren. Die Integration von maschinellem Lernen und künstlicher Intelligenz in SIEM-Plattformen hat ihre Fähigkeit, komplexe Bedrohungen zu erkennen und abzuwehren, weiter verbessert.

Was sind die wichtigsten Cloud-Sicherheits-Compliance-Standards?

Datenschutz-Grundverordnung (DSGVO)

Die DSGVO ist eine umfassende Datenschutzverordnung, die strenge Anforderungen an Organisationen stellt, die personenbezogene Daten von EU-Bürgern verarbeiten. Die Einhaltung der DSGVO ist nicht verhandelbar und erfordert robuste Cloud-Sicherheitsmaßnahmen zum Schutz personenbezogener Daten. Organisationen müssen geeignete technische und organisatorische Maßnahmen ergreifen, um Datensicherheit und Datenschutz zu gewährleisten.

Gesetz über die Portabilität und Rechenschaftspflicht von Krankenversicherungen (HIPAA)

HIPAA setzt den Standard für den Schutz sensibler Patientendaten im Gesundheitswesen. Cloud-Dienstanbieter, die elektronische geschützte Gesundheitsinformationen (ePHI) hosten, müssen strenge Sicherheitsmaßnahmen implementieren, um die HIPAA-Vorschriften einzuhalten. Dazu gehören Verschlüsselung, Zugriffskontrollen und regelmäßige Sicherheitsüberprüfungen zum Schutz der Patientendaten.

Datensicherheitsstandard der Zahlungskartenindustrie (PCI DSS)

PCI DSS ist eine Reihe von Sicherheitsstandards, die sicherstellen sollen, dass alle Unternehmen, die Kreditkarteninformationen akzeptieren, verarbeiten, speichern oder übertragen, eine sichere Umgebung aufrechterhalten. Die Einhaltung von PCI DSS ist für Unternehmen, die Zahlungskartendaten verarbeiten, von entscheidender Bedeutung und erfordert umfassende Cloud-Sicherheitsmaßnahmen zum Schutz vor Verstößen.

Federal Risk Und Authorization Management Program (FedRAMP)

FedRAMP ist ein regierungsweites Programm, das einen standardisierten Ansatz für die Sicherheitsbewertung, Autorisierung und kontinuierliche Überwachung von Cloud-Diensten bietet. Organisationen, die Cloud-Dienste für Bundesbehörden bereitstellen möchten, müssen die FedRAMP-Anforderungen einhalten und robuste Sicherheitskontrollen und Risikomanagementpraktiken gewährleisten.

Was ist die Zukunft der Cloud-Sicherheit?

Die Zukunft der Cloud-Sicherheit liegt in der Integration fortschrittlicher Technologien wie künstlicher Intelligenz und maschinellem Lernen. Diese Technologien sind bereit, die Bedrohungserkennung und -reaktion zu revolutionieren und es Unternehmen zu ermöglichen, Sicherheitsrisiken in Echtzeit zu erkennen und zu mindern. Die Einführung von Zero-Trust-Sicherheitsmodellen, die davon ausgehen, dass Bedrohungen sowohl innerhalb als auch außerhalb des Netzwerks entstehen können, wird die Cloud-Sicherheit weiter verbessern, indem jede Zugriffsanfrage kontinuierlich überprüft wird.

Darüber hinaus könnten traditionelle Verschlüsselungsmethoden mit der Weiterentwicklung des Quantencomputings anfällig werden. Die Entwicklung quantenresistenter kryptografischer Algorithmen wird von entscheidender Bedeutung sein, um Cloud-Daten vor zukünftigen Bedrohungen zu schützen. Unternehmen müssen über neue Sicherheitstrends und -technologien auf dem Laufenden bleiben, um sicherzustellen, dass ihre Cloud-Umgebungen sicher und belastbar bleiben.

Zusammenfassend lässt sich sagen, dass Cloud-Sicherheit eine vielschichtige Disziplin ist, die einen proaktiven und dynamischen Ansatz erfordert. Durch das Verständnis der wichtigsten Herausforderungen und die Implementierung von Best Practices können Unternehmen ihre Cloud-Umgebungen schützen und das Vertrauen ihrer Stakeholder aufrechterhalten. Da sich die digitale Landschaft ständig weiterentwickelt, müssen sich auch unsere Strategien zur Sicherung der Cloud weiterentwickeln.

Fragen und Antworten

Was ist Cloud-Sicherheit und warum ist sie wichtig?

Unter Cloud-Sicherheit versteht man Maßnahmen zum Schutz von Daten in der Cloud. Es ist von entscheidender Bedeutung für den Schutz sensibler Informationen vor unbefugtem Zugriff und Sicherheitsverletzungen.

Wer ist in einer Organisation für die Cloud-Sicherheit verantwortlich?

Sowohl der Cloud-Dienstanbieter als auch die Organisation teilen sich die Verantwortung für die Cloud-Sicherheit. Dazu gehört die Implementierung geeigneter Richtlinien und Kontrollen.

Wie kann ich meine Cloud-Sicherheitsmaßnahmen effektiv verbessern?

Sie können die Cloud-Sicherheit verbessern, indem Sie sichere Passwörter verwenden, die Multi-Faktor-Authentifizierung aktivieren und Ihre Sicherheitskonfigurationen regelmäßig überprüfen.

Welche häufigen Bedrohungen für die Cloud-Sicherheit sollte ich kennen?

Zu den häufigsten Bedrohungen gehören Datenschutzverletzungen, Kontodiebstahl und unsichere APIs. Wenn Sie diese Bedrohungen verstehen, können Sie Ihre Verteidigung besser vorbereiten.

Warum zögern einige Unternehmen möglicherweise, Cloud-Sicherheitslösungen einzuführen?

Organisationen zögern möglicherweise aufgrund von Bedenken hinsichtlich der Kosten, der Komplexität oder der wahrgenommenen Risiken. Allerdings überwiegen die langfristigen Vorteile oft diese anfänglichen Vorbehalte.

Wie wähle ich den richtigen Cloud-Sicherheitsanbieter für meine Bedürfnisse aus?

Bewerten Sie bei der Auswahl eines Cloud-Sicherheitsanbieters dessen Compliance, Funktionen, Kundensupport und Ruf in der Branche, um sicherzustellen, dass er Ihren Anforderungen entspricht.

Mit über einem Jahrzehnt Erfahrung im Bereich Cybersicherheit ist der Autor ein anerkannter Experte für Cloud-Sicherheitspraktiken. Besitz eines Master-Abschlusses in Cybersicherheit von der Universität von SüdkalifornienSie haben zu mehreren peer-reviewten Fachzeitschriften beigetragen, darunter zum Zeitschrift für Cloud Computing Und IEEE-Sicherheit und Datenschutz. Ihre Arbeit legt den Schwerpunkt auf praktische Lösungen für Cloud-Sicherheitsherausforderungen und stützt sich dabei auf umfangreiche Forschungsarbeiten, insbesondere auf eine umfassende Studie, die im International Journal of Information Security veröffentlicht wurde und Muster von Datenschutzverletzungen in Cloud-Umgebungen analysiert. Der Autor verfügt außerdem über Zertifizierungen wie Certified Information Systems Security Professional (CISSP) und Certified Cloud Security Professional (CCSP), was sein Engagement unterstreicht, mit Industriestandards und Best Practices auf dem Laufenden zu bleiben. Sie waren als Berater für Fortune-500-Unternehmen tätig und halfen ihnen dabei, die Komplexität der Cloud-Sicherheitskonformität mit Vorschriften wie DSGVO und HIPAA zu bewältigen. Ihre Erkenntnisse zielen darauf ab, Unternehmen in die Lage zu versetzen, sichere Cloud-Lösungen selbstbewusst einzuführen.