Cloud-Sicherheit ist nicht nur eine Funktion oder ein Add-on, sondern ein fortlaufendes, gemeinschaftliches Unterfangen, das kontinuierliche Aufmerksamkeit und gemeinsame Verantwortung erfordert. Im Bereich des Cloud Computing, wo Daten in einem vermeintlich grenzenlosen Himmel schweben, ist die Realität der Sicherung dieser Daten durch die Zusammenarbeit von Dienstleistern und Kunden fest verankert. Diese Partnerschaft bildet das Rückgrat einer robusten Verteidigung gegen sich entwickelnde Bedrohungen.

Was Sie lernen werden:

Wenn Sie diesen Artikel lesen, erfahren Sie mehr über Best Practices, Tools, Services und Zertifizierungen für die Cloud-Sicherheit.

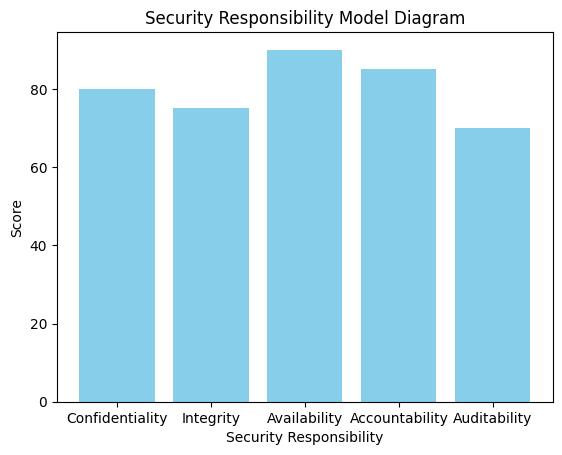

– Cloud-Sicherheit liegt in der gemeinsamen Verantwortung des Cloud-Anbieters und des Kunden.

– Zu den Best Practices gehört die Sicherung von Infrastruktur, Daten, Anwendungen und Benutzern in der Cloud.

– Cloud-Sicherheitstools und -dienste sind von Anbietern wie AWS, Azure und Google Cloud verfügbar.

Cloud-Sicherheit ist eine gemeinsame Verantwortung

Das Konzept der gemeinsamen Verantwortung in der Cloud-Sicherheit ist unkompliziert und dennoch äußerst wirkungsvoll. Es beschreibt die Sicherheitsrollen zwischen dem Cloud-Service-Provider (CSP) und dem Kunden. Typischerweise ist der CSP für die Sicherung der Infrastruktur verantwortlich, die alle in der Cloud angebotenen Dienste ausführt (die „Sicherheit der Cloud“), während der Kunde für die Sicherheit der Daten verantwortlich ist, die er in Cloud-Dienste eingibt (die „Sicherheit in der Cloud“).

Aus meiner persönlichen Erfahrung verstehe ich das Modell der geteilten Verantwortung war ein Game-Changer. Es prägte nicht nur unsere organisatorische Sicherheitslage, sondern auch unsere Herangehensweise an die Auswahl und Verwaltung von Cloud-Diensten. Als wir beispielsweise unsere Daten in die Cloud migrierten, wurde klar, dass nicht alle Verantwortungen beim Dienstleister lagen; Wir mussten unsere Anwendungen und Daten aktiv verwalten und sichern.

Insider-Tipp: Klären Sie die Verantwortlichkeiten immer mit Ihrem CSP durch detaillierte Service Level Agreements (SLAs), um sicherzustellen, dass es keine Lücken in der Sicherheitsabdeckung gibt.

Best Practices für Cloud-Sicherheit

Für den wirksamen Schutz Ihrer Vermögenswerte ist die Einführung bewährter Methoden der Cloud-Sicherheit von entscheidender Bedeutung. Bei diesen Praktiken handelt es sich nicht nur um Richtlinien, sondern um wesentliche Strategien, die potenzielle Sicherheitsrisiken erheblich mindern können.

1. Verwenden Sie eine Cloud-Sicherheitsplattform

Die Implementierung einer umfassenden Cloud-Sicherheitsplattform ist unerlässlich. Diese Plattformen bieten einen ganzheitlichen Überblick über Ihre Sicherheitslage in mehreren Cloud-Umgebungen und erleichtern so die Erkennung und Reaktion auf Bedrohungen. Beispielsweise bieten Plattformen wie die Prisma Cloud von Palo Alto Networks oder die McAfee MVISION Cloud umfangreiche Sicherheitsfunktionen, die vom Datenschutz bis zur Bedrohungsprävention reichen.

Meiner Erfahrung nach hat uns der Einsatz einer Cloud-Sicherheitsplattform dabei geholfen, Sicherheit nahtlos in unseren Entwicklungslebenszyklus zu integrieren. Dadurch konnten unsere Teams effizienter zusammenarbeiten und gleichzeitig hohe Sicherheits- und Compliance-Standards einhalten.

Erfahren Sie hier mehr über Cloud-Sicherheitsplattformen.

2. Sichern Sie Ihre Cloud-Infrastruktur

Die Sicherung Ihrer Cloud-Infrastruktur umfasst mehrere Verteidigungsebenen, von der physischen Sicherheit von Rechenzentren bis hin zur Konfiguration virtueller Maschinen und Container. Zu den Best Practices gehören der Einsatz von Firewalls, Intrusion Detection Systemen (IDS) und regelmäßige Schwachstellenbewertungen.

Eine denkwürdige Herausforderung bestand darin, unser virtuelles Netzwerk richtig zu konfigurieren. Wir mussten sicherstellen, dass alle Zugangspunkte gesichert waren und dass eine ordnungsgemäße Segmentierung vorhanden war, um im Falle eines Verstoßes eine seitliche Bewegung zu verhindern.

3. Sichern Sie Ihre Cloud-Daten

Datensicherheit in der Cloud ist von größter Bedeutung. Die Verschlüsselung sowohl im Ruhezustand als auch während der Übertragung stellt sicher, dass Ihre Daten für unbefugte Benutzer unlesbar sind. Darüber hinaus können die Implementierung robuster Zugriffskontrollen und die regelmäßige Prüfung von Zugriffsprotokollen dazu beitragen, unbefugten Zugriff zu verhindern und verdächtige Aktivitäten frühzeitig zu erkennen.

Entdecken Sie unsere proaktiven Cloud-Sicherheitslösungen KI-Wächter um die Sichtbarkeit und Reaktionsmöglichkeiten zu verbessern.

Hier eine persönliche Anekdote: Dank unserer strengen Überwachung haben wir einmal eine Anomalie in den Zugriffsmustern festgestellt, die sich als falsch konfigurierte API herausstellte, die Daten preisgab. Durch sofortiges Handeln konnte ein möglicherweise katastrophaler Datenverstoß verhindert werden.

4. Sichern Sie Ihre Cloud-Anwendungen

Bei der Sicherung von Anwendungen in der Cloud geht es um mehr als nur regelmäßige Updates und Patches. Dazu gehören umfassende Anwendungssicherheitstests, der Einsatz sicherer Codierungspraktiken und die Implementierung von Anwendungssicherheits-Firewalls.

Bei einer routinemäßigen Sicherheitsüberprüfung haben wir eine kritische Schwachstelle in unserem Drittanbieter-Anwendungs-Stack entdeckt, die es Angreifern hätte ermöglichen können, unsere Systeme auszunutzen. Dieser Vorfall verdeutlichte, wie wichtig gründliche Sicherheitsbewertungen und Anbietermanagement sind.

5. Sichern Sie Ihre Cloud-Benutzer

Benutzersicherheit beginnt oft mit Identitäts- und Zugriffsverwaltung (ICH BIN). Wenn sichergestellt wird, dass Benutzer über den für die Ausführung ihrer Aufgaben erforderlichen Mindestzugriff verfügen, kann das Risiko von Insider-Bedrohungen und Datenschutzverletzungen erheblich verringert werden. Darüber hinaus bietet der Einsatz der Multi-Faktor-Authentifizierung (MFA) eine zusätzliche Sicherheitsebene.

Die Umsetzung der MFA stieß zunächst auf Widerstand, da sie als unbequem empfunden wurde. Nach einer ausführlichen Sitzung, in der demonstriert wurde, wie MFA sensible Daten schützen kann, ohne das Benutzererlebnis zu beeinträchtigen, verbesserten sich jedoch die Akzeptanzraten.

Cloud-Sicherheitstools und -dienste

Die richtigen Tools können einen erheblichen Unterschied bei der Gewährleistung effektiver Cloud-Sicherheit machen. Jeder große Cloud-Dienstanbieter bietet eine Reihe von Sicherheitsfunktionen an, die unterschiedliche Aspekte der Cloud-Sicherheit abdecken.

AWS-Sicherheitsdienste und -Funktionen

AWS bietet eine umfassende Palette an Sicherheitstools für Identitätsmanagement, Datenverschlüsselung und Bedrohungserkennung. Besonders hervorzuheben sind AWS Identity and Access Management (IAM) und AWS Shield für die Zugriffsverwaltung bzw. die Abwehr von DDoS-Angriffen.

Entdecken Sie AWS Security Services.

Azure-Sicherheitsdienste und -Funktionen

Microsoft Azure bietet robuste Sicherheitstools wie Azure Active Directory für Identitätsdienste und Azure Sentinel für Sicherheitsinformationen und Ereignisverwaltung. Diese Tools lassen sich gut in bestehende Microsoft-Produkte integrieren und bieten ein nahtloses Sicherheitserlebnis.

Google Cloud-Sicherheitsdienste und -Funktionen

Die Google Cloud Platform (GCP) zeichnet sich durch ihren integrierten Sicherheitsansatz aus und bietet Tools wie Google Cloud Identity für die Verwaltung von Identitäten und Google Cloud Armor für die Netzwerksicherheit. Das Engagement von GCP für Transparenz und Kontrolle ermöglicht es Benutzern, ein hohes Maß an Sicherheitsaufsicht aufrechtzuerhalten.

Cloud-Sicherheitszertifizierungen und Compliance

Schließlich ist die Sicherstellung der Einhaltung relevanter Standards und der Erhalt von Sicherheitszertifizierungen von entscheidender Bedeutung für die Wahrung des Vertrauens und die Einhaltung gesetzlicher Vorschriften. Standards wie ISO 27001, DSGVO und HIPAA schreiben strenge Compliance-Anforderungen vor.

Reales Cloud-Sicherheitsszenario

Sarahs Erfahrung mit Cloud-Sicherheit

Sarah, eine Kleinunternehmerin, war zunächst von der Idee, die Daten ihres Unternehmens in die Cloud zu migrieren, überwältigt. Nach gründlicher Recherche entschied sie sich jedoch für den Einsatz einer Cloud-Sicherheitsplattform, die umfassenden Schutz bot. Durch die Befolgung von Best Practices, wie der Sicherung ihrer Cloud-Infrastruktur und ihrer Daten, konnte Sarah die Sicherheit der Informationen ihres Unternehmens erhöhen.

Eines Tages erhielt Sarah eine Phishing-E-Mail, die offenbar von ihrem Cloud-Dienstanbieter stammte und sie aufforderte, ihre Kontodaten zu bestätigen. Sie erinnerte sich daran, wie wichtig es ist, Cloud-Benutzer zu schützen, und erkannte sofort, dass die E-Mail eine potenzielle Bedrohung darstellte. Sarah meldete es ihrem Provider, der bestätigte, dass es sich um einen Phishing-Versuch handelte. Dank ihrer Wachsamkeit und ihrem Verständnis für Cloud-Sicherheit konnte Sarah einen Cyberangriff auf ihr Unternehmen erfolgreich abwehren.

Sarahs Erfahrung unterstreicht die entscheidende Rolle, die Einzelpersonen bei der Gewährleistung der Sicherheit von Cloud-Daten und -Anwendungen spielen. Indem jeder wie Sarah informiert bleibt und Best Practices umsetzt, kann er seine Daten in der Cloud effektiv schützen.

Auf meiner Reise war die Navigation durch die komplexe Landschaft der Cloud-Sicherheitszertifizierungen entmutigend, aber letztendlich lohnend. Durch die Einhaltung der Vorschriften haben wir nicht nur unsere Sicherheit erhöht, sondern auch unseren Ruf als vertrauenswürdiger Dienstleister gestärkt.

Insider-Tipp: Überprüfen Sie im Rahmen Ihrer Sicherheitsaudits regelmäßig die Compliance-Anforderungen, um regulatorischen Änderungen immer einen Schritt voraus zu sein.

Abschluss

Cloud-Sicherheit als gemeinsame Verantwortung erfordert einen proaktiven Ansatz sowohl vom Cloud-Dienstanbieter als auch vom Kunden. Durch die Übernahme von Best Practices, den Einsatz ausgefeilter Tools und die Sicherstellung der Einhaltung gesetzlicher Standards können Unternehmen ihre Cloud-Sicherheit deutlich verbessern. Denken Sie daran, dass das Ziel der Cloud-Sicherheit nicht nur darin besteht, Daten zu schützen, sondern auch einen sicheren, skalierbaren und effizienten Cloud-Betrieb zu ermöglichen, der Ihre Geschäftsziele unterstützt.

FAQs

Frage: Wer sollte sich Gedanken über die Cloud-Sicherheit machen?

Antwort: Jeder, der es nutzt Cloud-Computing-Dienste sollte der Cloud-Sicherheit Priorität einräumen.

Frage: Was sind häufige Bedrohungen für die Cloud-Sicherheit?

Antwort: Zu den häufigsten Bedrohungen gehören Datenschutzverletzungen, DDoS-Angriffe und Insider-Bedrohungen.

Frage: Wie können Unternehmen die Cloud-Sicherheit verbessern?

Antwort: Unternehmen können die Cloud-Sicherheit verbessern, indem sie Verschlüsselung, Multi-Faktor-Authentifizierung und regelmäßige Sicherheitsüberprüfungen einsetzen.

Frage: Was passiert, wenn mein Unternehmen zu klein ist, um in Cloud-Sicherheit zu investieren?

Antwort: Auch kleine Unternehmen sollten der Cloud-Sicherheit Priorität einräumen, um sensible Daten zu schützen und das Vertrauen der Kunden zu wahren.

Frage: Wie unterscheidet sich Cloud-Sicherheit von herkömmlicher Sicherheit?

Antwort: Bei der Cloud-Sicherheit geht es um den Schutz der in der Cloud gespeicherten Daten, während sich die traditionelle Sicherheit auf lokale Systeme und Netzwerke konzentriert.

Frage: Welche Vorteile bietet eine Investition in Cloud-Sicherheit?

Antwort: Investitionen in die Cloud-Sicherheit können dazu beitragen, Datenschutzverletzungen zu verhindern, die Einhaltung von Vorschriften sicherzustellen und die Geschäftskontinuität aufrechtzuerhalten.

Mit einem Master-Abschluss in Cybersicherheit und über einem Jahrzehnt Erfahrung im Bereich Cloud-Sicherheit ist unser Autor ein erfahrener Fachmann auf diesem Gebiet. Sie haben mit führenden Technologieunternehmen zusammengearbeitet und umfangreiche Untersuchungen zu Cloud-Sicherheitsbedrohungen und Best Practices durchgeführt. Ihr Fachwissen wird durch ihre veröffentlichten Artikel in renommierten Cybersicherheitszeitschriften weiter bestätigt, in denen sie die Nuancen von Cloud-Sicherheitsmodellen und gemeinsamer Verantwortung untersucht haben. Darüber hinaus hat unser Autor mit Branchenexperten zusammengearbeitet, um Cloud-Sicherheitsplattformen und -Tools zu entwickeln, mit dem Ziel, die Sicherheitslage von Cloud-Umgebungen zu verbessern. Ihre Erkenntnisse zu Cloud-Sicherheitszertifizierungen und Compliance stammen aus ihrer aktiven Beteiligung an regulatorischen Diskussionen und Audits. Durch reale Szenarien wie Sarahs Erfahrung mit Cloud-Sicherheit bringt unsere Autorin eine praktische Perspektive in den komplexen Bereich der Cloud-Sicherheit ein und macht sie zu einer vertrauenswürdigen Stimme in der Cybersicherheits-Community.