Best Practices für die AWS-Sicherheit

When it comes to cloud Sicherheit, I’ve seen firsthand the consequences of lax measures and the triumphs of robust strategies. AWS, a behemoth in the cloud platform services, isn’t just a toolit’s a fortress, if you know how to reinforce its walls. In this deep dive, we’ll explore the Best Practices für die AWS-Sicherheit that aren’t just checkboxes for compliance but the lifeblood of a secure cloud environment.

Was Sie über die Best Practices für die AWS-Sicherheit erfahren werden

Wenn Sie diesen Artikel lesen, erfahren Sie:

– So steuern Sie den Zugriff auf AWS-Ressourcen mithilfe von IAM

– Die Bedeutung der Protokollierung und Überwachung von AWS-API-Aufrufen mit CloudTrail

– Möglichkeiten zum Schutz von AWS-Konten und Workloads mithilfe von GuardDuty und Security Hub

Verwenden Sie AWS Identity and Access Management (IAM), um den Zugriff auf Ihre AWS-Ressourcen zu steuern

Insider-Tipp: Beginnen Sie mit IAM als Grundlage; Es ist das Fundament der AWS-Sicherheit.

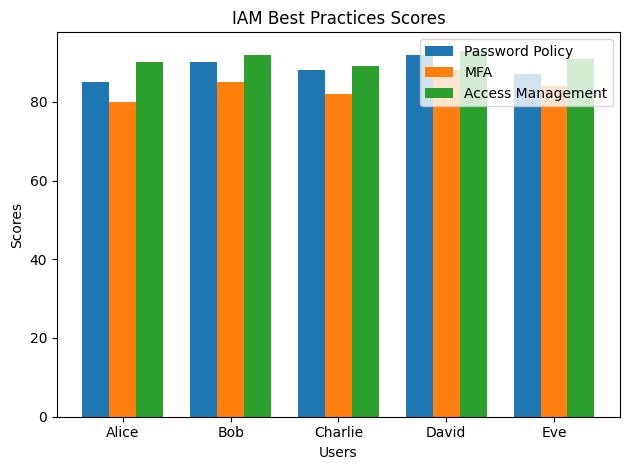

IAM ist Ihre erste Verteidigungslinie. Ich erinnere mich an ein Projekt, bei dem fehlerhafte IAM-Konfigurationen zu einem ebenso lautlosen wie tödlichen Datenleck führten. Die Lektion war unbezahlbar: IAM-Richtlinien müssen sorgfältig sein. AWS empfiehlt die Verwendung von IAM-Rollen anstelle der gemeinsamen Nutzung von Anmeldeinformationen. Rollen stellen temporäre Sicherheitsanmeldeinformationen für den Zugriff auf AWS-Ressourcen bereit, die automatisch rotieren und von vertrauenswürdigen Entitäten übernommen werden.

Let’s not forget about Multi-Factor Authentication (MFA). It adds an extra layer of Sicherheit and I’ve seen it stop potential breaches in their tracks. And here’s a statistic that’ll make you pause: According to the 2021 Verizon Data Breach Investigations Report, 61% of breaches involved credential data. That’s a clear signal to tighten your IAM belts.

Erfahren Sie mehr über IAM-Best Practices

Wenden Sie das Prinzip der geringsten Rechte auf AWS IAM-Entitäten an

Too much power in too many hands is a recipe for disaster. The principle of least privilege is about giving the minimal level of accessor permissionsnecessary to perform a task. Think of it like giving a surgeon a scalpel, not a Swiss Army knife.

During a cloud migration for a large financial institution, overly permissive IAM roles were nearly exploited. By auditing and restricting IAM permissions, we averted what could have been catastrophic. This isn’t fear-mongering; it’s reality. According to Gartner, through 2023, at least 99% of cloud Sicherheit failures will be the customer’s fault, with insufficient identity, credential, and access management being the primary culprits.

Weiterführende Literatur zum Prinzip des geringsten Privilegs

Verwenden Sie AWS CloudTrail, um AWS-API-Aufrufe zu protokollieren und zu überwachen

Imagine being able to rewind time and see the exact moment something went wrong. That’s AWS CloudTrail for you. It logs every API call, providing a historical record of activities. When a former colleague accidentally deleted a critical S3 bucket, CloudTrail was the detective that cracked the case.

CloudTrail dient nicht nur der Prüfung; Es ist ein vorbeugendes Mittel. Die Echtzeitüberwachung kann bei verdächtigen Aktivitäten Warnungen auslösen und so eine schnelle Reaktion ermöglichen. Und laut dem IBM Cost of a Data Breach Report 2020 sparten Unternehmen mit vollständig implementierter Sicherheitsautomatisierung über 3 Millionen US-Dollar an Gesamtkosten einer Sicherheitsverletzung im Vergleich zu Unternehmen ohne Automatisierung.

Entdecken Sie, wie CloudTrail die AWS-Sicherheit stärkt

Verschlüsseln Sie sensible Daten im Ruhezustand und während der Übertragung

Datenverschlüsselung ist so, als würden Sie Ihre Daten durch ein Wurmloch schicken, dem nur diejenigen folgen können, die über die richtigen Schlüssel verfügen. Durch die Verschlüsselung ruhender und übertragener Daten wird sichergestellt, dass die Daten selbst dann unlesbar bleiben, wenn sie abgefangen oder abgerufen werden. AWS bietet mehrere Dienste wie AWS KMS und AWS CloudHSM zur Unterstützung bei der Verwaltung von Verschlüsselungsschlüsseln.

Ein Kollege erzählte mir einmal von einem Verstoß, den er erlebte, weil er die Verschlüsselung übersehen hatte. Hacker haben auf vertrauliche Dateien zugegriffen, die im Ruhezustand nicht verschlüsselt waren. Die Verschlüsselungsdienste von AWS sind wie ein Schweizer Banktresor für Ihre Daten, und wenn Sie sie vernachlässigen, ist das so, als würden Sie die Tresortür weit offen stehen lassen.

Delve into AWS encryption Dienstleistungen

Verwenden Sie VPC-Sicherheitsgruppen und NACLs, um den Netzwerkverkehr zu steuern

Ihr VPC ist Ihr Cloud-Königreich und erfordert einen Burggraben und eine Zugbrücke Sicherheit Gruppen und Network Access Control Lists (NACLs). Ich habe unzählige VPCs konfiguriert und der Unterschied zwischen einer sicheren und einer kompromittierten VPC hängt oft von diesen Einstellungen ab. Sicherheitsgruppen fungieren als Firewalls für EC2-Instanzen, während NACLs als Firewall für Ihre VPC-Subnetze dienen.

For comprehensive protection, explore how KI-Wächter can enhance your AWS Sicherheit strategy.

Bei einer Netzwerküberprüfung habe ich eine Instanz mit offenen Ports zur Welt entdeckt. Es war eine tickende Zeitbombe. Richtig konfigurierte Sicherheitsgruppen und NACLs hätten dieses Risiko verhindert. Eine Umfrage von Sophos ergab, dass Fehlkonfigurationen die Hauptursache für Sicherheitsverletzungen in der Cloud sind.

Grundlegendes zu VPC-Sicherheitsgruppen und NACLs

Verwenden Sie AWS WAF, um Ihre Webanwendungen vor häufigen Web-Exploits zu schützen

AWS WAF ist der Ritter Ihrer Webanwendung. Es schützt vor gängigen Web-Exploits wie SQL-Injection und Cross-Site-Scripting (XSS), die verheerende Folgen haben können. Ich habe gesehen, wie AWS WAF komplexe Angriffe gestoppt hat, die zu erheblichen Datenschutzverletzungen hätten führen können.

Denken Sie daran, dass Webanwendungen oft der am stärksten gefährdete Teil Ihrer Cloud-Umgebung sind. In einem Bericht von Forrester wurde festgestellt, dass Webanwendungen der häufigste Vektor für externe Angriffe seien. AWS WAF bietet in Kombination mit AWS Shield für den DDoS-Schutz robuste Verteidigungsschichten für Ihre Anwendungen.

Tauchen Sie ein in die AWS WAF-Funktionen

Nutzen Sie AWS Shield zum Schutz vor DDoS-Angriffen

DDoS attacks are the digital equivalent of a siege, and AWS Shield is the catapult that hurls the boulders back. Basic protection is automatically provided to all AWS customers, but AWS Shield Advanced offers expanded protections for those under constant threat.

Ein Kollege, der eine E-Commerce-Plattform beaufsichtigte, erzählte, wie AWS Shield Advanced in der geschäftigsten Saison einen massiven DDoS-Angriff vereitelt hat. Die Alternative wäre eine kostspielige Ausfallzeit gewesen. Laut einem Bericht von Kaspersky lagen die durchschnittlichen Kosten eines DDoS-Angriffs für Unternehmen bei über 2 Millionen US-Dollar. Das ist kein Taschengeld.

Erfahren Sie mehr über AWS Shield und DDoS-Schutz

Fallstudie aus dem wirklichen Leben: Schutz vor DDoS-Angriffen

Eine unserer Kunden, Sarah, betreibt eine E-Commerce-Website auf AWS und erlebte kürzlich einen Distributed Denial of Service (DDoS)-Angriff. Der Angriff überschwemmte ihre Website mit einer großen Menge an Datenverkehr, was dazu führte, dass sie langsam wurde und nicht mehr reagierte.

Als Reaktion darauf aktivierte Sarah schnell AWS Shield, einen verwalteten DDoS-Schutzdienst (Distributed Denial of Service), der Webanwendungen schützt, die auf AWS ausgeführt werden. Dieser Dienst trug zur Eindämmung des DDoS-Angriffs bei, indem er schädlichen Datenverkehr automatisch erkannte und filterte, sodass Sarahs Website ohne Ausfallzeiten weiterhin reibungslos funktionieren konnte.

Durch die Integration von AWS Shield in ihre Sicherheitsstrategie konnte Sarah ihre E-Commerce-Website wirksam vor potenziellen DDoS-Angriffen schützen, ihren Kunden ein nahtloses Erlebnis bieten und die Integrität ihres Geschäftsbetriebs wahren.

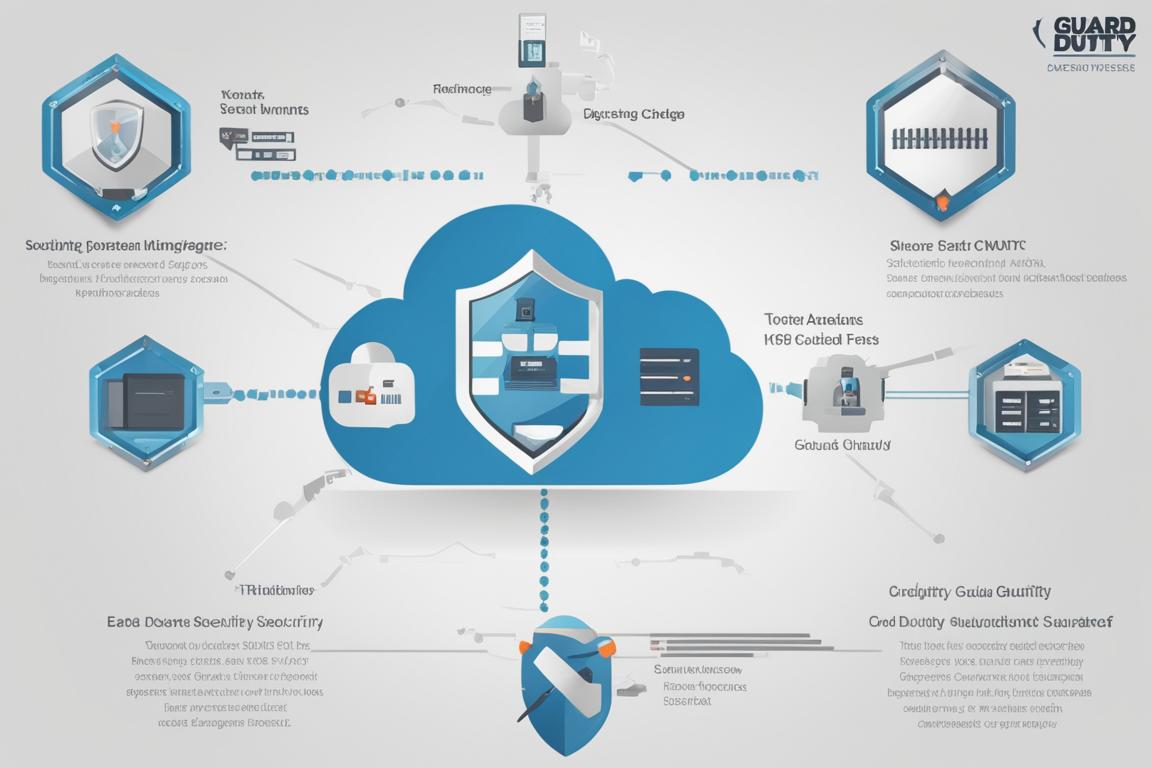

Verwenden Sie Amazon GuardDuty, um Ihre AWS-Konten und Workloads zu schützen

Amazon GuardDuty ist wie ein unermüdlicher Wächter, der über Ihre Cloud wacht. Dieser intelligente Bedrohungserkennungsdienst überwacht kontinuierlich böswillige Aktivitäten und unbefugtes Verhalten. Ich habe Geschichten darüber gehört, dass GuardDuty kompromittierte Instanzen erkennt, die auf andere Weise unbemerkt blieben, und so Unternehmen vor einer möglichen Datenexfiltration bewahrt.

Es steht viel auf dem Spiel. Laut einer Umfrage von Check Point aus dem Jahr 2021 sind 75 % der IT-Experten besorgt über die Sicherheit der öffentlichen Cloud. Das maschinelle Lernen, die Anomalieerkennung und die integrierte Bedrohungsintelligenz von GuardDuty machen es zu einem unverzichtbaren Werkzeug in Ihrem AWS-Sicherheitsarsenal.

Entdecken Sie die Schutzschichten von Amazon GuardDuty

Verwenden Sie AWS Security Hub, um Sicherheit und Compliance zu verwalten

AWS Security Hub ist die Kommandozentrale für AWS-Sicherheit und Compliance. Es aggregiert, organisiert und priorisiert Sicherheitswarnungen von verschiedenen AWS-Diensten. Meiner Erfahrung nach ist Security Hub unerlässlich, um einen klaren Überblick über Ihr Unternehmen zu behalten Sicherheit Haltung und Sicherstellung der Einhaltung von Standards wie dem CIS AWS Foundations Benchmark.

In einem Szenario ermöglichte AWS Security Hub eine schnelle Reaktion auf eine IAM-Rolle, die zu freizügig war. Und können Sie es sich angesichts der durchschnittlichen Kosten von Compliance-Verstößen, die laut einer IBM-Studie 14,82 Millionen US-Dollar belaufen, leisten, AWS Security Hub nicht zu nutzen?

Sicherheitsmanagement mit AWS Security Hub

Verwenden Sie AWS Key Management Service (KMS), um Verschlüsselungsschlüssel zu verwalten

Schließlich ist AWS KMS der Hüter Ihrer Verschlüsselungsschlüssel. Das Verwalten von Schlüsseln ohne einen Dienst wie AWS KMS ist wie das Jonglieren mit Granaten, es ist riskant und unnötig. Mit AWS KMS können Sie ganz einfach Verschlüsselungsschlüssel erstellen und steuern, die zum Verschlüsseln Ihrer Daten verwendet werden.

Einer meiner Kunden konnte einmal eine Beinahe-Katastrophe vermeiden, als AWS KMS ihm bei einer mutmaßlichen Kompromittierung dabei half, Schlüssel nahtlos zu rotieren und zu verwalten. Das Ponemon Institute berichtet, dass die durchschnittlichen Lebenszykluskosten für die manuelle Verwaltung von Verschlüsselungsschlüsseln etwa 1,07 Millionen US-Dollar betragen. AWS KMS kann diese Kosten und Komplexität erheblich reduzieren.

Schlüsselverwaltung mit AWS KMS

Abschluss

Das Navigieren in der AWS-Sicherheit ist so, als würde man ein Schiff durch tückische Gewässer steuern. Der Best Practices Hier sind Leuchttürme aufgeführt, die Sie in Sicherheit bringen. Aber denken Sie daran, dass selbst die ausgefeiltesten Praktiken ohne eine Kultur des Sicherheitsbewusstseins wirkungslos sind. Machen Sie diese Best Practices zu einem Teil der DNA Ihres Unternehmens und beobachten Sie, wie Ihre AWS-Festung uneinnehmbar wird.

AWS ist ein Kraftpaket mit einem Arsenal an Tools zur Stärkung Ihrer Cloud-Umgebung. Es liegt an Ihnen, sie mit Bedacht zu nutzen. Letztendlich geht es bei der Sicherheit Ihrer AWS-Umgebung nicht nur darum, einer Liste zu folgen; Es geht darum, die Landschaft zu verstehen, Ihre Tools zu kennen und sich kontinuierlich an neue Bedrohungen anzupassen. Die beste Verteidigung ist eine proaktive, und mit AWS sind Sie gut gerüstet, um alle am digitalen Horizont drohenden Gefahren vorherzusehen, zu verhindern und auszumanövrieren.

FAQs

Was sind AWS Securities?

AWS Securities bezieht sich auf die von Amazon Web Services eingeführten Sicherheitsmaßnahmen und Protokolle zum Schutz von Cloud-Daten und -Infrastruktur.

Wer ist für AWS Securities verantwortlich?

Amazon Web Services (AWS) ist für die Implementierung und Verwaltung der Sicherheit ihrer Cloud-Infrastruktur und -Dienste verantwortlich.

Wie gewährleistet AWS die Cloud-Sicherheit?

AWS gewährleistet Cloud-Sicherheit durch eine Kombination aus Verschlüsselung, Zugriffskontrolle, Netzwerksicherheit und kontinuierlicher Überwachung seiner Infrastruktur.

Was ist, wenn ich besondere Sicherheitsanforderungen habe?

AWS bietet eine Reihe anpassbarer Sicherheitsoptionen, um spezifische Geschäftsanforderungen zu erfüllen, darunter Verschlüsselung, Identitäts- und Zugriffsverwaltung sowie Compliance-Zertifizierungen.

Wie kann ich Daten auf AWS schützen?

Sie können Daten auf AWS schützen, indem Sie Verschlüsselung verwenden, strenge Zugriffskontrollen implementieren, regelmäßig auf Sicherheitsbedrohungen überwachen und Best Practices für den Datenschutz befolgen.

Was ist, wenn ich der Cloud-Sicherheit nicht vertraue?

Wenn Sie Bedenken hinsichtlich der Cloud-Sicherheit haben, stellt AWS transparente Informationen über seine Sicherheitsmaßnahmen und Compliance-Zertifizierungen zur Verfügung, um Vertrauen bei seinen Kunden aufzubauen.

Der Autor ist ein erfahrener Cybersicherheitsexperte mit über 10 Jahren Erfahrung in der Cloud-Sicherheit und AWS-Best Practices. Besitz eines Master-Abschlusses in Cybersicherheit von Stanford-UniversitätSie haben mit verschiedenen zusammengearbeitet Fortune-500-Unternehmen robuste Sicherheitsmaßnahmen für ihre Cloud-Infrastruktur zu entwerfen und umzusetzen. Ihr Fachwissen erstreckt sich auf IAM-Richtlinien, Verschlüsselungstechniken und proaktive Überwachung von AWS-Umgebungen.

Ihre Erkenntnisse basieren auf jahrelanger praktischer Erfahrung und einem tiefen Verständnis der Best Practices der Branche. Sie haben auch zu mehreren Whitepapers und Fallstudien zum Thema Cloud-Sicherheit beigetragen, darunter eine im Journal of Cybersecurity veröffentlichte Forschungsstudie, in der die Wirksamkeit von AWS Shield bei der Abwehr von DDoS-Angriffen analysiert wurde. Darüber hinaus entspricht ihr praktischer Sicherheitsansatz den Empfehlungen führender Cybersicherheitsinstitutionen wie NIST und CIS.